10.28.19 2024 год. Обзор по материалам ведущих компаний, работающих в сфере ИТ

Семенов Ю.А. (ГНЦ ИТЭФ)

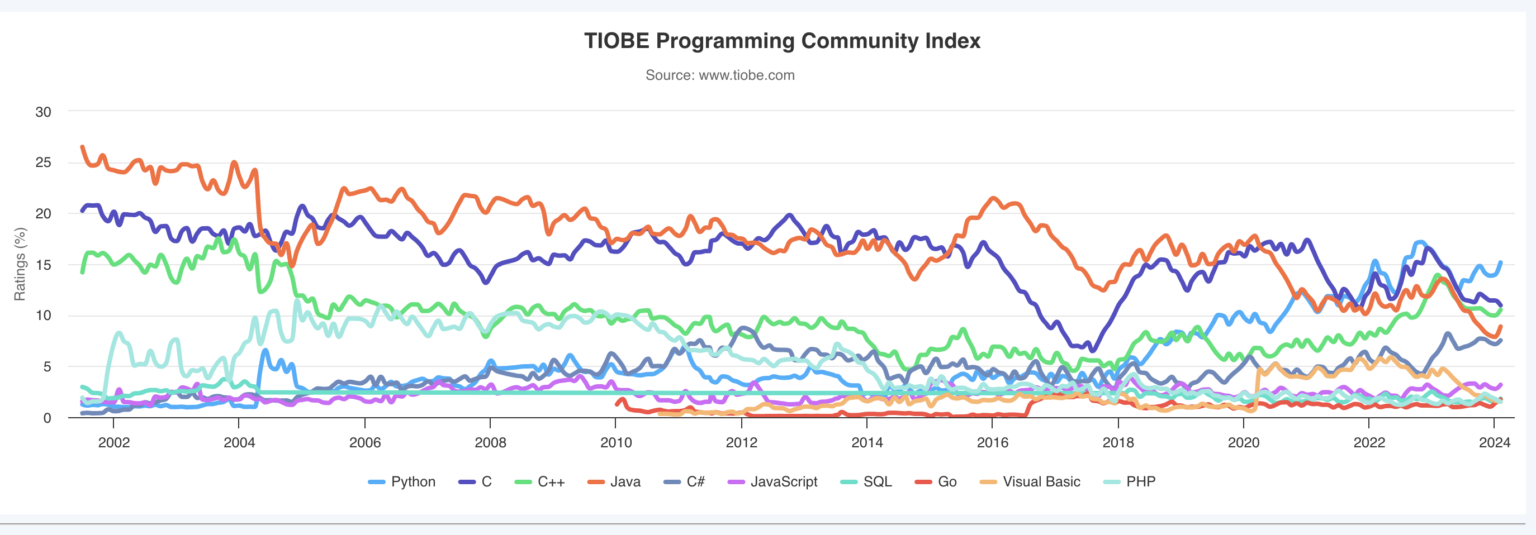

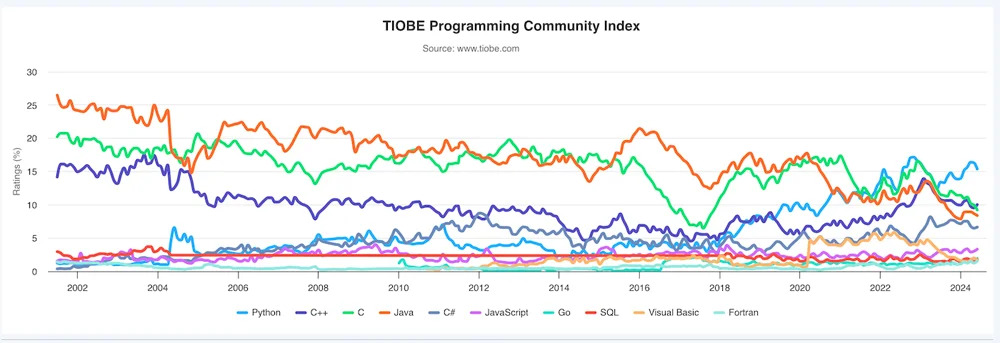

Опубликована обновленная версия индекса популярности языков программирования TIOBE ( см. TIOBE Index for December 2023: Top 10 Most Popular Programming Languages", Megan Crouse, February 16, 2024) в период с декабря 2023 по февраль 2024гг.

| Декабрь 2023 | Январь 2024 | Февраль 2024 | Март 2024 | |

| 1 | Python | Python | Python | Python |

| 2 | C | C | C | C |

| 3 | C++ | C++ | C++ | C++ |

| 4 | Java | Java | Java | Java |

| 5 | C# | C# | C# | C# |

| 6 | JavaScript | JavaScript | JavaScript | JavaScript |

| 7 | PHP | PHP | SQL | SQL |

| 8 | Visual Basic | Visual Basic | Go | Go |

| 9 | SQL | SQL | Visual Basic | Scratch |

| 10 | Ассемблер | Scratch | PHP | Visual Basic |

Уже давно лидирующее положение занимает Python. Это связано с тем, что данный язык удобен для задач управления, где объем вычислительной нагрузки не велик. Но простые расчеты и задачи управления встречаются достаточно часто. А применение Python позволяет сократить время с момента постановки задачи до получения конечного результата.

Рис. 1. Тенденции в области использования языков программирования (2002-24гг)

Рассмотрены подходы к проблеме коррекции ошибок в квантовых компьютерах (см."Error-correction breakthroughs bring quantum computing a step closer", Maria Korolov, Feb 21, 2024). Один из путей исследуется в канадском проекте Nord Quantique. Продемонстрирована возможность повышения надежности системы на 14%. Предполагается, что система с объемом не менее 100 логических кубит станет коммерческим продуктом в 2028 году. Приведено сравнение различных способов коррекции ошибок при работе квантового компьютера.

По данным ФБР Муниципальная водопроводная компания Пенсильвании (Municipal Water Authority of Aliquippa - MWAA, США) была атакована группой Cyber Av3ngers проиранских хакеров (см. "FBI probes Pennsylvanian water utility hack by pro-Iran group", Shweta Sharma, Nov 29, 2023). Для вторжения было использовано оборудование, изготовленное в Израиле. Атакованное оборудование обслуживало 15000 жителей. Ранее подобные атаки предпринимались против оборудования Израиля.

Европейски власти пытаются осуществить баланс между внедрением новых AI-технологий и обеспечением безопасности (см. "EU’s AI Act: Europe’s New Rules for Artificial Intelligence", Owen Hughes, January 29, 2024). Для этой цели разработан новый законопроект о внедрении и использовании ИИ. (8 дек. 2023г). Закон вступит в силу в 2025 году.

В Давосе состоялся очередной всемирный экономический форум (WEF) 2024 года (см. "Davos 2024: AI-generated disinformation poses threat to elections, says World Economic Forum", Bill Goodwin, 10 Jan 2024). Признано, что основными угрозами для бизнеса в ближайшие два года останутся дезинформация и различные виды искажения реальных данных, формируемые с использованием средств искусственного интеллекта. На форуме многие участники обращали внимание на то, что результаты предстоящих во многих странах выборов могут быть искажены из-за фальсификации экономической информации. Это наложится на усиливающуюся активность различных групп хакеров. 30% экспертов считают существующие риски катастрофическими. 60% экспертов ожидают дальнейшего ухудшения ситуации.

Рис. 2. 10 основных рисков для экономики в ближайшие пару лет

Илон Маск высказывает сомнение, будет ли в ближайшее время использоваться искусственный интеллект на пользу или во вред (см. "Elon Musk’s suit against OpenAI — right idea, wrong messenger", Preston Gralla, MAR 12, 2024). Компания Microsoft инвестирует 13 миллиардов долларов в проект OpenAI, где первоначально предполагалась общедоступность кодов, Но позднее, кажется, компания передумала. Маск поддерживает идею системы A.G.I (artificial general intelligence), где предполагалось достичь уровня человеческого интеллекта или даже превзойти его. Маск считал данную систему потенциально опасной, так как она могла думать самостоятельно. Т.о. взаимоотношения Маска с OpenAI оказались непростыми.

Британские журналисты жалуются на полицию, которая пытается раскрыть их источники информации (см. "Secret court hears claims of police surveillance against journalists", Bill Goodwin, 26 Feb 2024). Слежка продолжается несмотря на принятые .в 2016г меры по защите журнализма.

(см. "Nation states buying hacking tools from underground Russian cyber forums", Bill Goodwin, 06 Mar 2024).

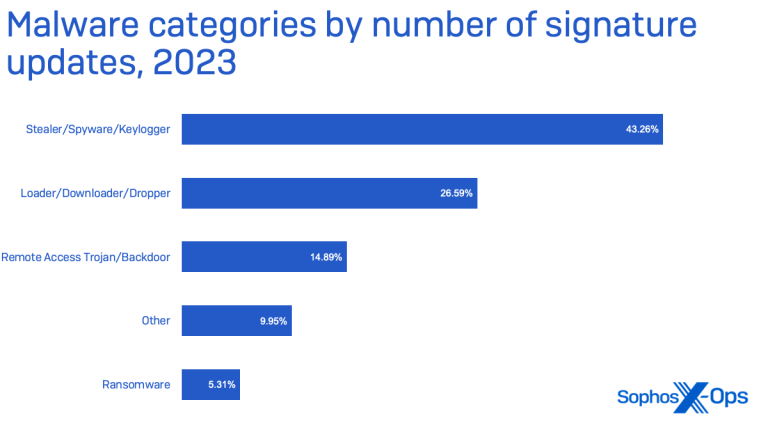

Основной сетевой угрозой особенно для малого бизнеса (менее 500 сотрудников) остается ransomware (см. "The 2024 Sophos Threat Report: Cybercrime on Main Street", Sean Gallagher, Anna Szalay, Andrew Brandt, Chester Wisniewski, MARCH 12, 2024). Следует иметь в виду, что по данным Всемирного банка 90% бизнеса относится к этому типу (>50% трудящихся). Для атак активно используются поисковые системы и различные уязвимые драйверы.

Рис. 3. Распределение вредоносных кодов по частоте использования

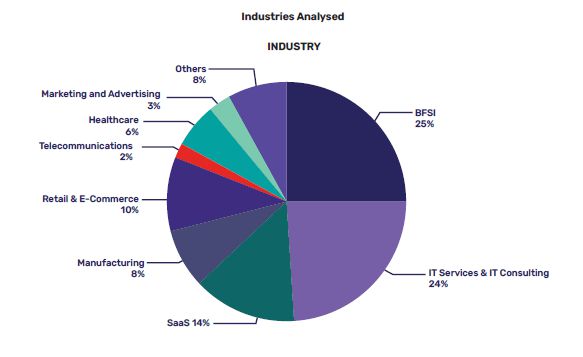

На рис 4 Показано распределение атакованных объектов по областям применения.

Рис. 4. Распределение атакованных объектов по областям

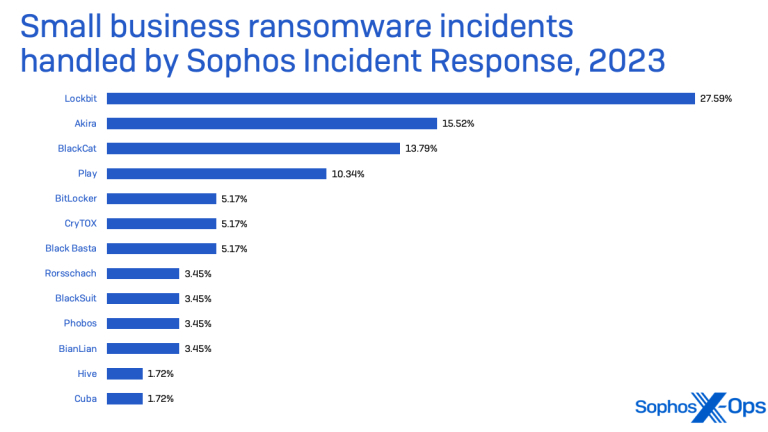

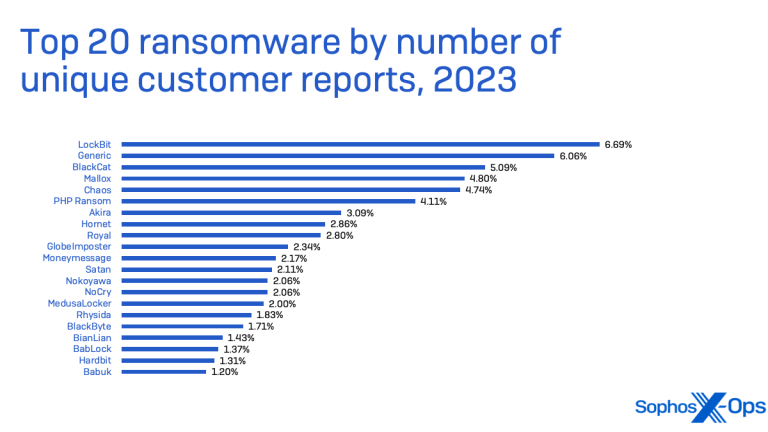

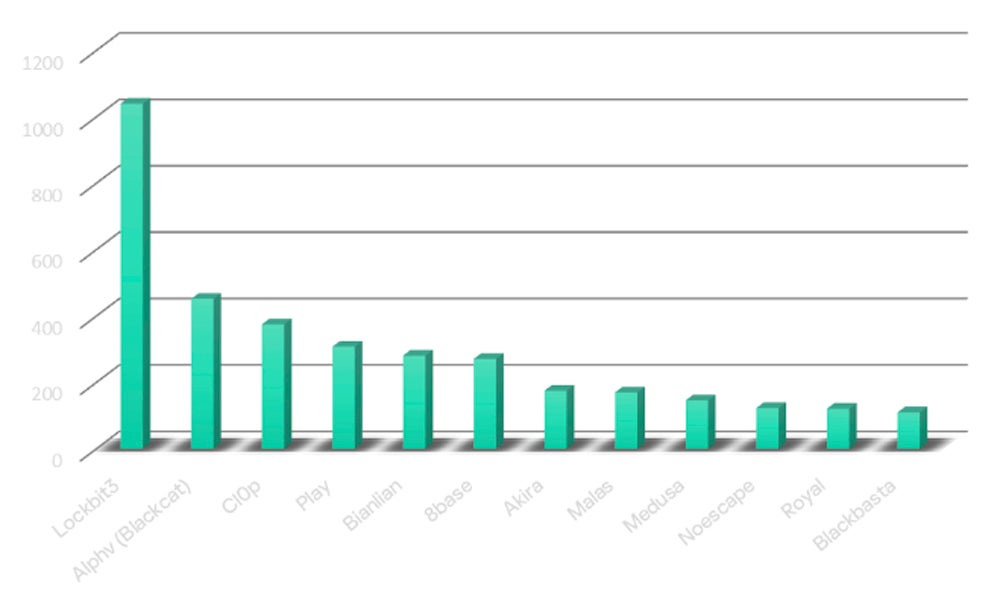

На рис 5 представлено распределение по типам используемых программ ransomware (2023 год).

Рис. 5. Распределение по типам используемых программ ransomware (2023 год).

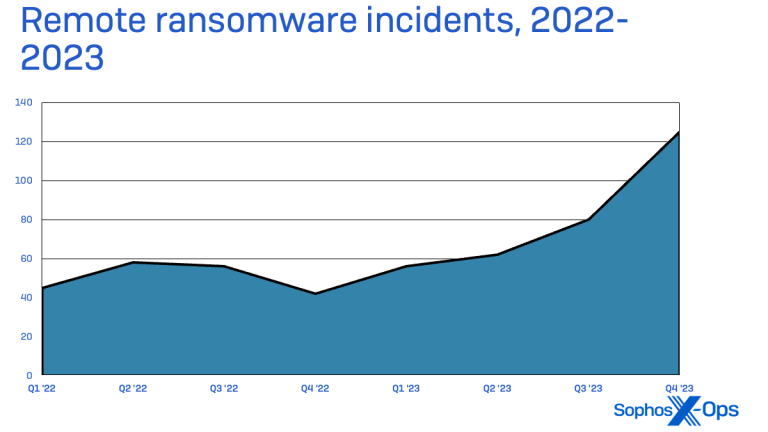

На рис. 6 показано распределение атак, выявленных в-2022-23 годах.

Рис. 6. Раcпределение атак, выявленных в 2022-23 годах

Полиция Харькова арестовала трех хакеров (от 20 до 40 лет), которые взломали аккаунты Instagram и e-mail в Киеве, Харькове, Донецке, Виннице, Одессе и др. для 100 миллионов пользователей (см. "Ukrainians crack network that stole 100m email, social accounts", Alex Scroxton, 20 Mar 2024). Преступникам грозит до 15 лет тюрьмы.

Академия наук Белоруссии выявила 10 городов мира, наилучшим образом приспособленных для разработок в сфере ИИ (см. "10 лучших городов мира для стартапов в области искусственного интеллекта", Белорусь, 2024-04-05). Из них 5 находятся в США, два - в Китае, по одному во Франции, Израиле и Великобритании. Т.о. пятерка стран-лидеров определена (см. рис. 7).

Рис. 7. 10 городов мира наилучших для работы в сфере ИИ

В ходе дискуссии об автономных видах оружия (AWS) палата лордов неоднозначно охарактеризовала позицию правительства Великобритании по этому вопросу (см. "Lords split over UK government approach to autonomous weapons", Sebastian Klovig Skelton, 23 Apr 2024). Было высказано пожелание о необходимости международного контроля за этими видами вооружения. Рассматривается также необходимость специального законодательства об использовании ИИ в этих системах.

Ученые из университета Оксфорда предлагают соединить две квантовые компьютерные системы, чтобы повысить их безопасность (см. "Breakthrough in Quantum Cloud Computing Ensures its Security and Privacy", Fiona Jackson, April 19, 2024). Система будет работать в облаке, обеспечивая пользователям доступ к квантовому компьютеру через Интернет. Разработчики называют этот метод "dubbed blind quantum computing”. По утверждению разработчиков система гарантирует высокую безопасность и сохранность данных.

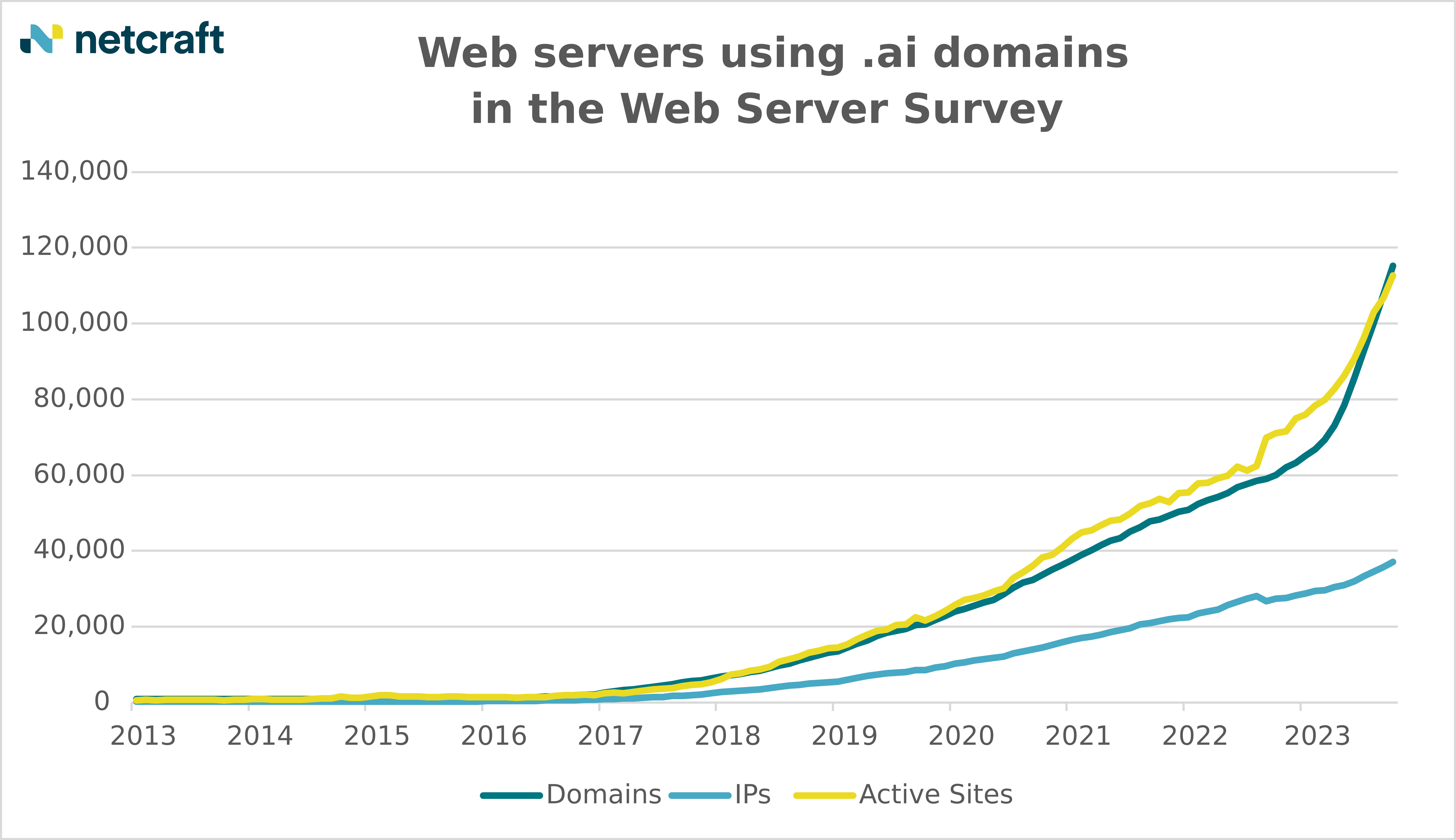

Глобальный интерес к искусственному интеллекту не мог остаться без внимания киберпреступников (см. "The rise of .ai: cyber criminals (and Anguilla) look to profit", Netcraft, November 8, 2023). В конце 2022 участились атаки, использующие технику LLM (Large Language Model) и ChatGPT. Применяются и различные фальсификации имен доменных зон (например, .ai - Anguilla, британская территория). С 2013 года число .ai-доменов выросло на 12,5% с 912 до 115245.

Рис. 8. Серверы, использующие ИИ-домены

На рис. 9 представлено использование доменных имен .ai в 2023 году (данные Netcraft). К концу года это число приблизилось к 120000.

Рис. 9. WEB-серверы, использующие доменное имя .ai в 2023 году

На рис. 10 показан рост числа заблокированных IP-адресов WEB-доменов из зоны .ai. В 2023 году было заблокировано около 450 IP-адресов. Блокировка была связана не столько с нелегальным использованием имени, сколько с хакерской активностью.

Рис. 10. Вариация числа заблокированных IP-адресов .ai-доменов в 2023 году

Компания Rolls-Royce планирует использовать квантовые вычисления и участие в программе QTAP (Quantum Technology Access Programme), (см. "ComputerWeekly.com - Rolls-Royce looks at viability of quantum computing in nuclear safety.pdf). Этот проект предполагает участие систем и экспедициях с Земли в минералогических исследованиях на Марсе и Луне. Для энергетического обеспечения экспедиций планируется применить миниатюрные ядерные реакторы с компьютерным контролем и диагностикой потенциальных угроз. Программа рассчитана на 15 лет.

Правительство Великобритании планирует инвестировать 45 миллионов фунтов стерлингов в программу квантового компьютинга.(см. "UK Government Puts ?45 Million Toward Quantum Computing" Megan Crouse, February 6, 2024). Большая часть средств будет потрачена на выбор типа оборудования:

Программа рассчитана до 2033 года и будет финансироваться из фонда Quantum Catalyst Fund. К программе привлечены следующие компании:

Правительство Великобритании планирует выделить 14 миллионов фунтов стерлингов на проекты в области квантового компьютинга (см. "UK science minister announces quantum tech funding and collaboration plans:", Lis Evenstad, 06 Nov 2023). Об этом заявил министр науки George Freeman. Программа рассчитана на 10 лет до 2033 года. Программа предполагает тесное сотрудничество с Канадой. В стране действует NQCC (National Quantum Computing Centr).

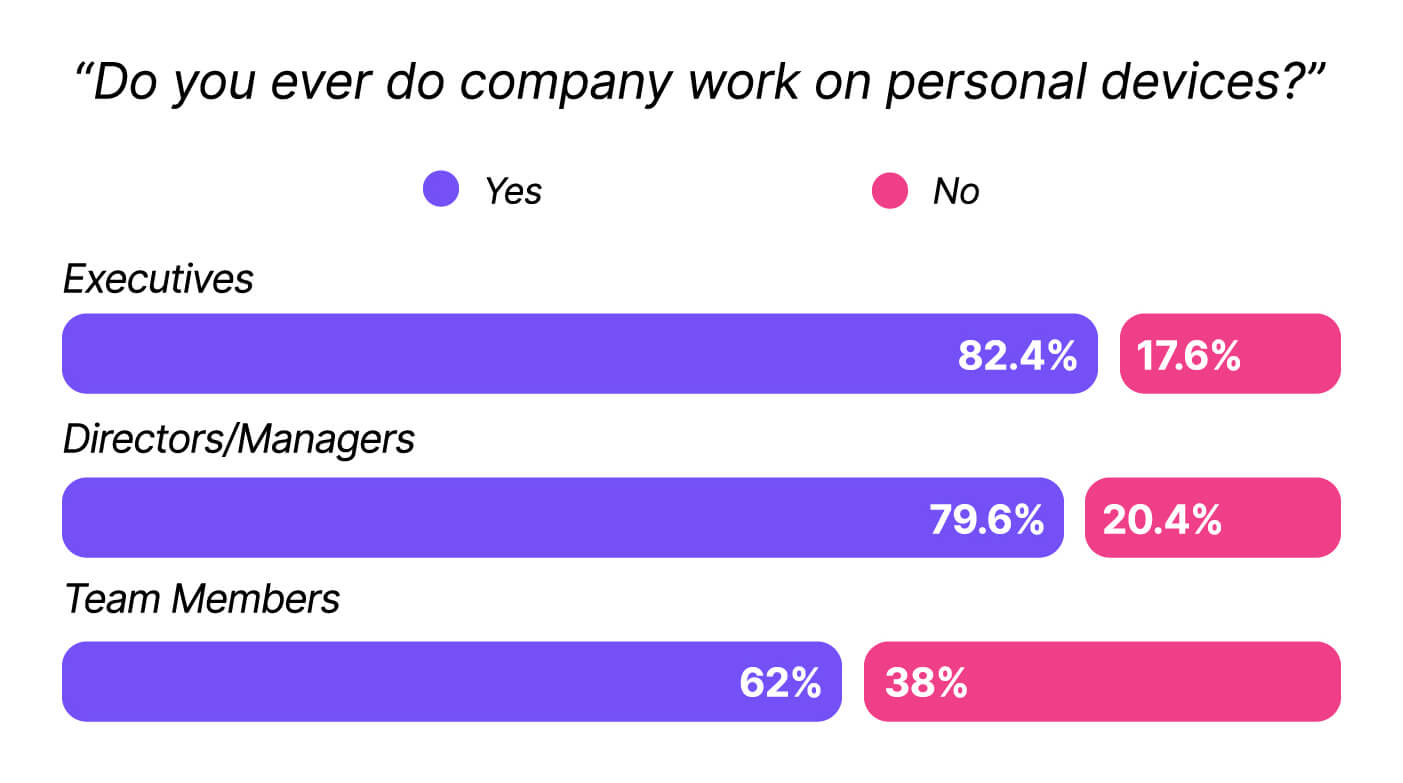

В 47% компаний используются компьютеры, которые не имеют централизованного обслуживания (обновления ОС или приложений) (см. "

Рис. 11. Доля персонала, работающая в офисе на личных компьютерах.

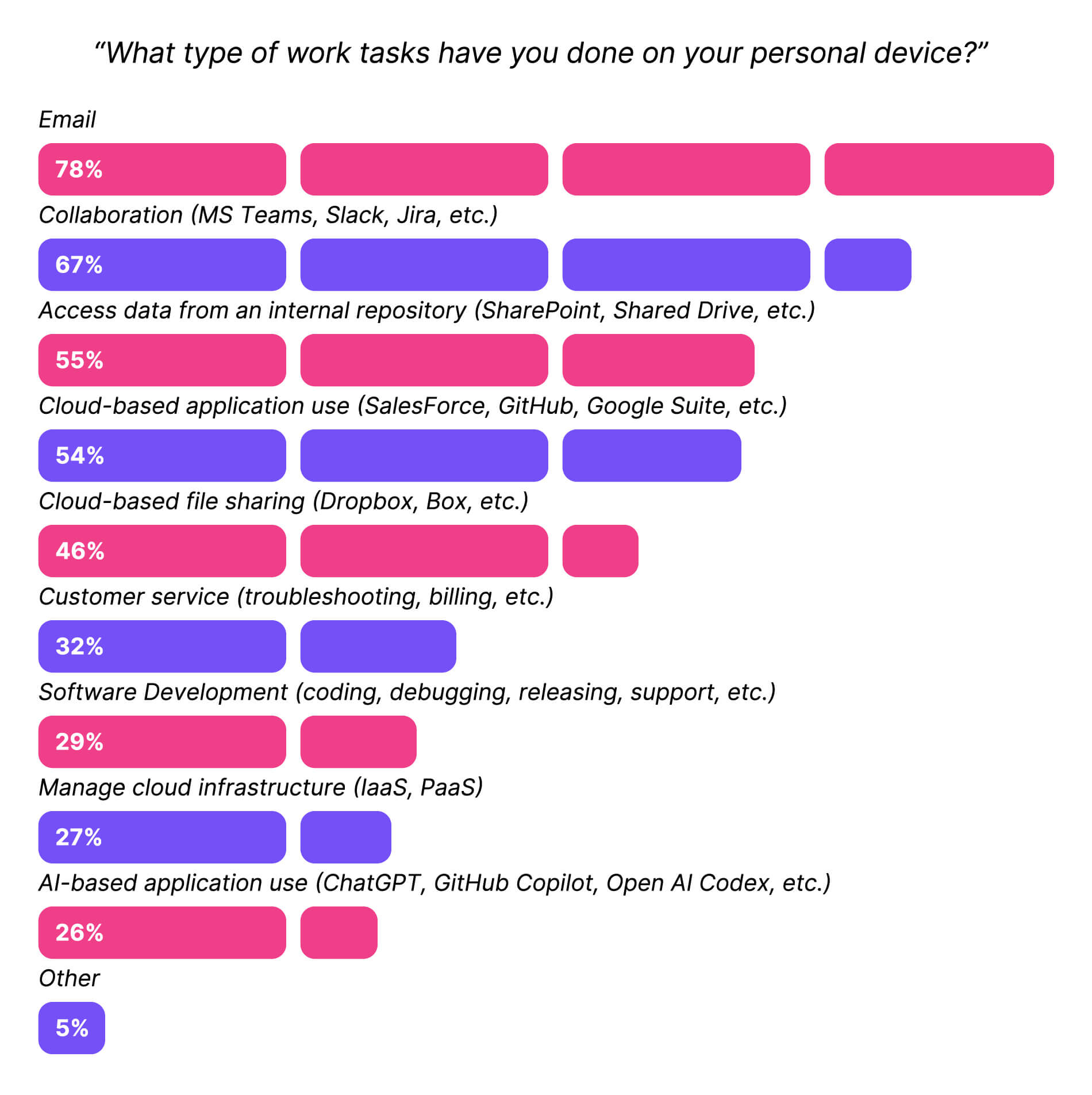

На рис. 12 представлены виды задач, решаемых на приносимых из дома устройствах.

Рис. 12. Распределение видов работ, выполняемых на BYOD.

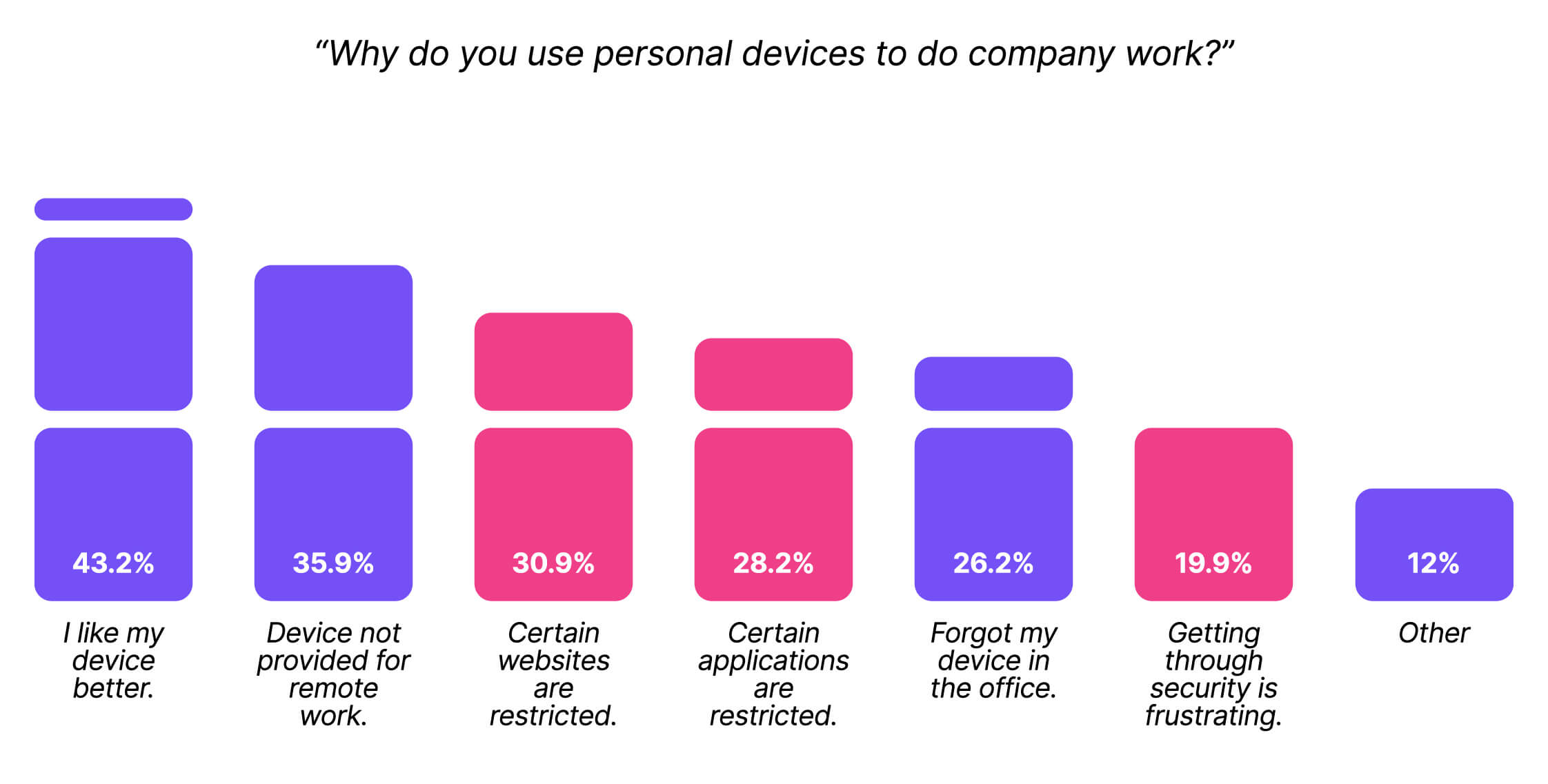

На рис. 13 показано распределение причин применения принесенного в офис оборудования. Субъективный фактор преобладает.

Рис. 13. .Причины использования персонального оборудования

Обсуждается возможность использования чипов Tunnel Falls (Intel) для создания квантовых компьютеров (см. "Interview: Quantum Test Chip Lets Intel and Researchers Shape What Comes Next for Quantum Computing", Megan Crouse, September 28, 2023). Данный чип был разработан в университете Мэриленда в рамках программы Computing Foundry и был прим в 12-кубитовом квантовом компьютере. При разработке программ использовался пакет Quantum Software Development Kit.

Министерство внутренней безопасности США разработало меры, для того чтобы обезопасить критически важные объекты страны (см. "US launches “Shields Ready” campaign to secure critical infrastructure", Michael Hill, Nov 08, 2023). В проекте принимают участие также CISA и FEMА (Federal Emergency Management Agency). Системы управления стали очень сложными и по этой причине уязвимыми. Меры включают средства защиты от негативных воздействий, а также системы восстановления в случае утраты работоспособности.

На саммите IBM в декабре были анонсированы новый квантовый процессор и модульный квантовый компьютер (см. IBM’s Quantum Processor and Modular Computer Are Now in Operation", Megan Crouse, December 5, 2023). Целью этих разработок был подход к полномасштабным квантовым вычислениям в научных исследованиях, например, в химии, фармацевтике и разработке новых материалов. Для программирования предлагается использовать Qiskit 1.0. IBM объявила о возможности облачного использования в квантовых вычислениях 133-кубитного процессора Heron, который является усовершенствованной версией IBM Quantum Eagle. В рамках данных разработок реализуется сотрудничество с 10 исследовательскими центрами мира. В данной вычислительной системе используется комбинация квантового и традиционного компьютеров.

Илон Маск полемизирует со сторонниками OpenAI (см. "Elon Musk’s suit against OpenAI — right idea, wrong messenger", Preston Gralla, MAR 12, 2024). Вопрос заключается в том, будет ли ИИ-технологии приносить больше пользы или вреда. OpenAI первоначально предполагалось как продукт с открытыми кодами. Маск утверждает, что ситуация не такова в результате активного участия в проекте компании Microsoft.

Компания Versity создает архивные системы пета байтного диапазона (см. "Versity targets Exabyte volumes in data archiving", Pierre Berlemont, 02 Oct 2023). Versity была основана в 2011 году для обслуживания высокопроизводительных вычислительных центров. в Австралии, например, Pawsey Supercomputing Research Centre. Компания достигла уровня окупаемости в 2015 году. В качестве носителей используются в основном магнитные ленты. В системе применен Versity Storage Manager (VSM), который базируется на SAM-QFS.

Сообщатся о новом самом мощном в Британии ИИ-суперкомпьютере Isambard-AI, установленном в национальном компьютерном центре университета Бристоля (см. "Isambard-AI: UK’s New ?225m AI Supercomputer to Be Among the World’s Fastest", Owen Hughes, November 6, 2023). Компьютер обошелся в 225 миллионов фунтов. Компьютер может работать со скоростью 200 петафлопс, что в 10 раз больше, чем может обеспечить самый производительный на текущий момент компьютер ARCHER2. Суперкомпьютер будет использоваться в робототехнике, обработке данных, энергетике, здравоохранении и исследовании климатических изменений. В компьютер применены 5000 суперчипов NVIDIA GH200 Grace Hopper. Правительство Британии надеется вывести страну на первое место в сфере разработок по искусственному интеллекту.

Сообщается о подписании декларации Bletchley, которая была принята на саммите в Британии по проблемам безопасности систем ИИ (см. "China, US, and EU agree to work together on AI safety", Anirban Ghoshal, NOV 2, 2023). В форуме приняли участие представители 25 стран (США, Евросоюз и Китай). Bletchley-парк - это место где во время второй мировой войны работала команда Алана Тьюринга.

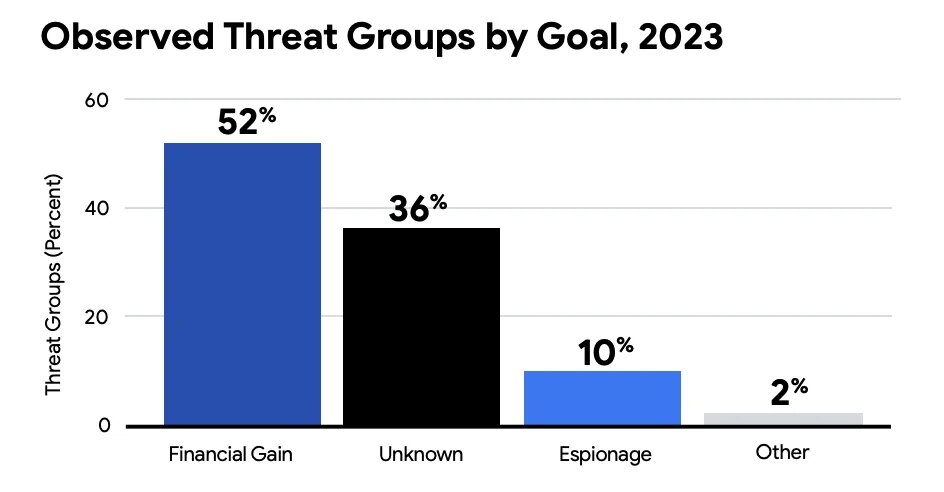

Согласно докладу M-Trends 2024 среднее время выявления сетевой атаки уменьшилось с 16 дней в 2022 году до 10 - 2023-м (см. "Top 5 Global Cyber Security Trends of 2023, According to Google Report", Fiona Jackson, May 3, 2024). На рис. 14 представлено распределение хакеров по их мотивации.

Рис. 14. Распределение хакеров по их мотивации атаки.

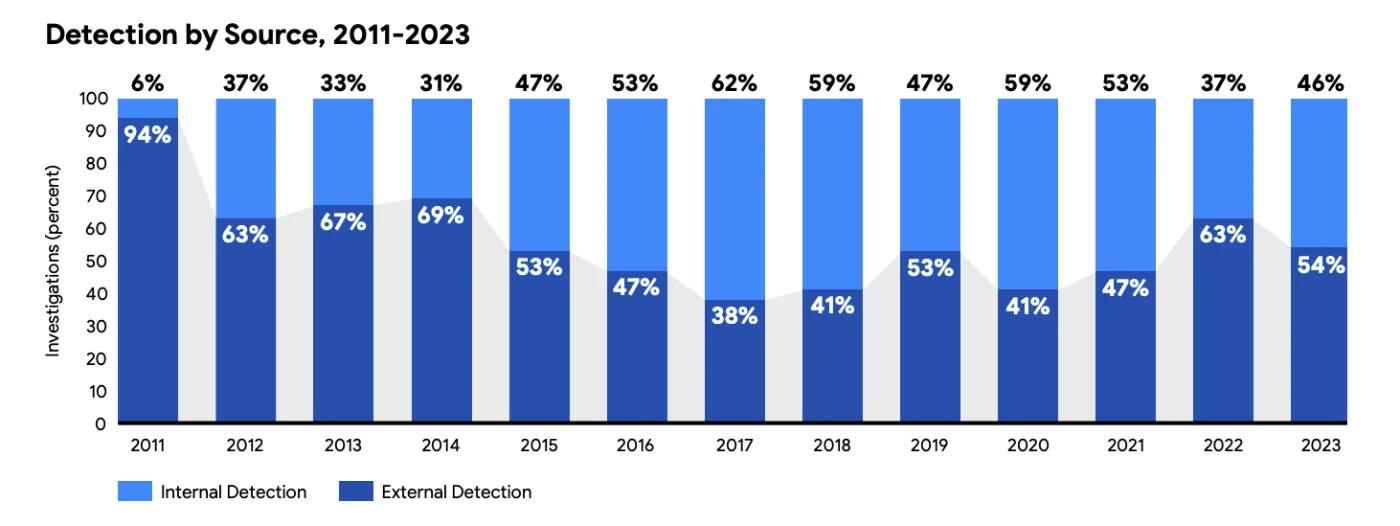

Главная цель - воровство денег (52%) и только 10% - шпионаж. На рис. 15 представлено распределение атак по способам их детектирования в 2011-2023гг.

Рис. 15. Распределение атак по методам детектирования в 2011-2023гг

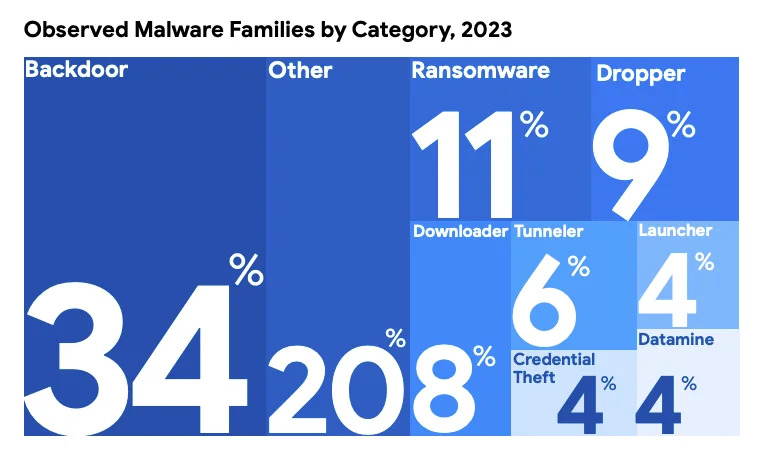

На рис. 16 показано распределение вредоносных кодов по частоте их использования, лидируют коды, предоставляющие доступ через черный ход (34%), на втором месте ransomware (11%).

Рис. 16. Распределение по видам вредоносных программ.

В 2023 году выявлено 97 уникальных уязвимостей нулевого дня. Во многих случаях хакеры пользуются поддержкой государства. Хакеры широко используют различные средства обхода многофакторной аутентификации.

84% продуктов требуют содействия клиента (VoC) в процессе установки (см. "Voice of the customer: the best VoC guide (UPDATED 2023!)", Ashley Cheng). Впрочем, обратная связь с клиентом всегда желательна. 61% успешных усовершенствований продуктов сопряжено с обратной связью. Это обстоятельство должно учитываться на фазе разработки программ.

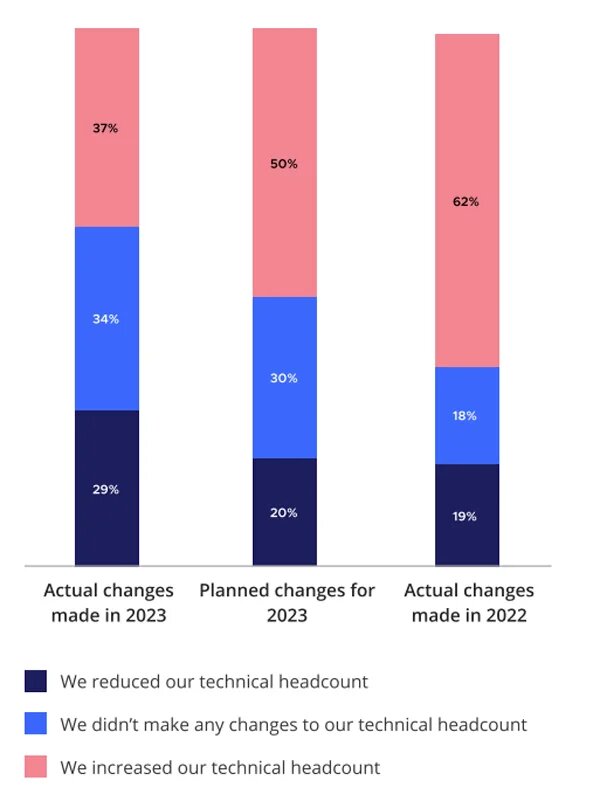

На основе опроса 418 экспертов компания TechRepublic проанализировала эволюцию руководящего ИТ-персонала в 2022-23гг (Tech Talent Report) (см. "Only 29% of Companies Laid Off IT Staff in 2023, Reveals Linux Foundation Study", Fiona Jackson, May 2, 2024). Только в 29% компаний проведено сокращение руководящих сотрудников. В 34% компаний не проводили каких-либо реорганизаций. На рис. 17 представлены результаты этого исследования.

Рис. 17. Эволюция руководящего ИТ-персонала в 2022-23гг

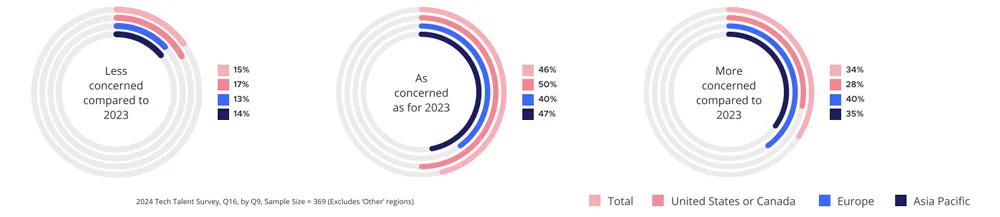

На рис. 18 показаны доли организаций, заинтересованных в экономии средств в 2024 году.

Рис. 18.

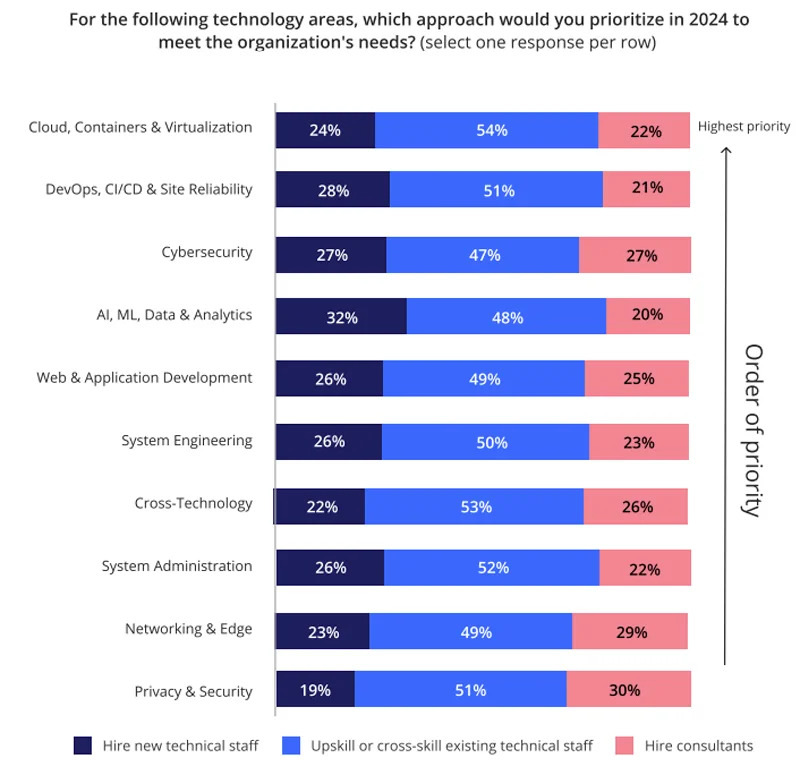

Руководители компаний в последнее время оказываются все более заинтересованными (более 40%) в переподготовке и обучении имеющихся ИТ-специалистов. См. рис. 19

Рис. 19. Варианты решения ИТ-проблем (подготовке имеющихся ИТ, найм новых или приглашение консультантов)

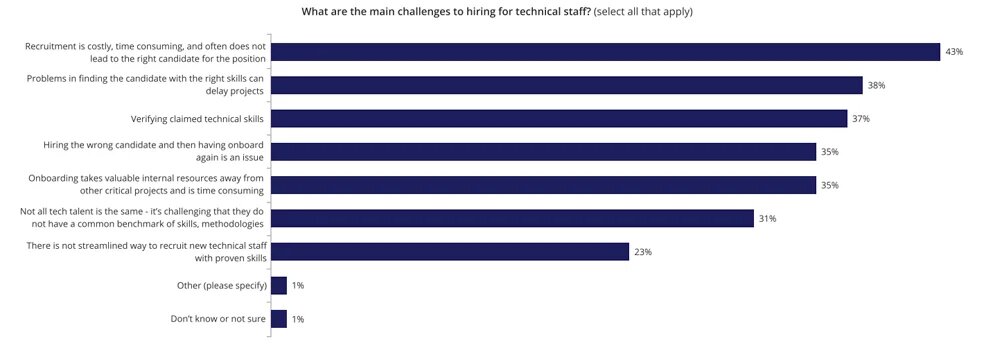

Опросы показывают, что 64% нанимаемых ИТ-специалистов не имеют необходимых знаний или навыков.

Рис. 20.

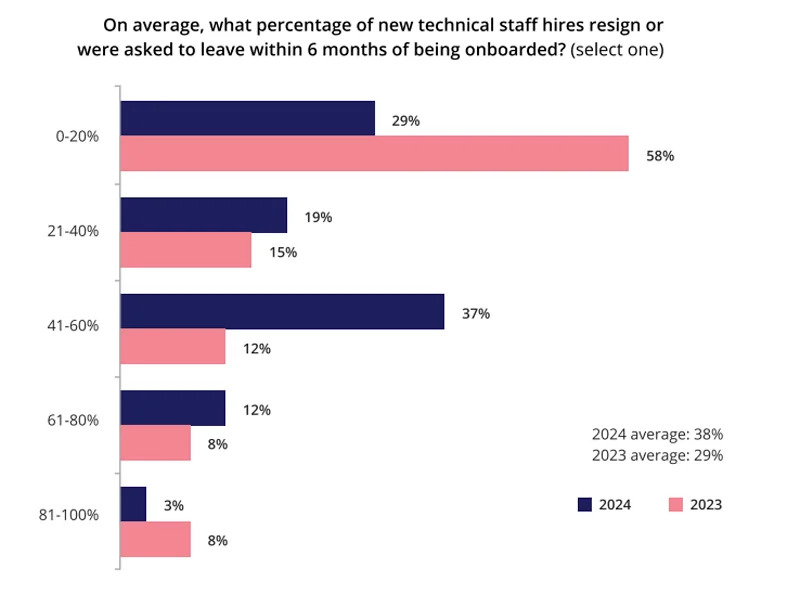

На рис. 21 показаны доли вновь нанятых сотрудников, которые уходят или оказываются уволены. (сравнение 2023 и 2024 годов)

Рис. 21.

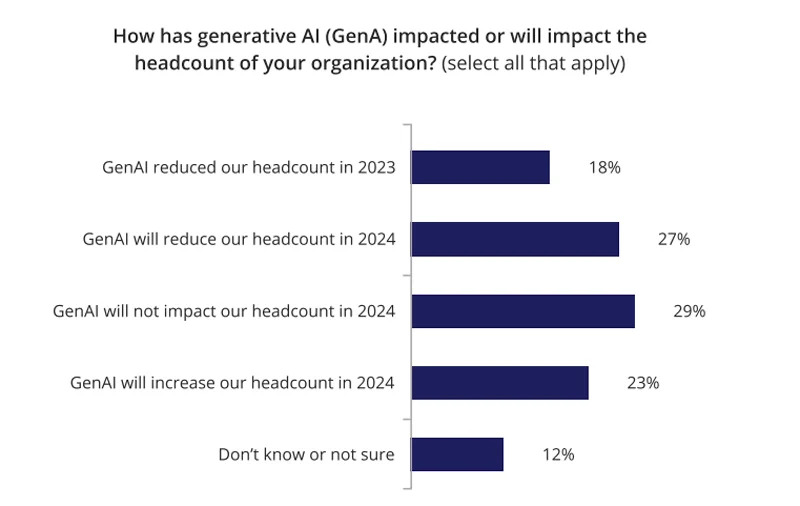

На рис. 22 показана эффективность использования GenAI для управления ИТ-персоналом в 2023 и прогноз на 2024 год.

Рис. 22. Результаты использования GenAI при управлении ИТ-кадрами

Компания Netcraft выявила злоупотребления, связанные с доменом .zip (см. “.zip TLD: six months on, and still rollin’”, Netcraft, November 29, 2023). Предполагалось, что этот домен будет использоваться для хранения zip-архивов. На текущий момент зарегистрировано 16705 доменов в .zip области из них 8432 с A записями. В этих домнах выявлено пять узлов, которые являются zip-бомбами. Всего Netcraft обнаружила за истекший год 50 вредоносных WEB-узлов этого типа.

Рис. 23. Число имен доменов, .регистрируемых за месяц в области .zip

На рис. 24 показана зависимость числа блокируемых сайтов по месяцам 2023 года.

Рис. 24. Число заблокированных вредоносных доменов .zip

По заказу TechRepublic был подготовлен обзор по использованию квантовых компьютеров. "Quantum Computing Use Cases", Franklin Okeke). Данная технология позволяет, среди прочего, создавать эффективные генераторы псевдослучайных чисел, что крайне важно в криптографии..

Космическое агентство США назначило специального сотрудника (David Salvagnini), который будет ответствнным за разработки в сфере искусственного интеллекта (см. "NASA appoints first chief AI officer as the technology’s importance rises", John Dunn, May 14, 2024). Это показало, какую важность придают этим работам в агентстве. В настоящее время разрабатывается специальная программа для развития приложений ИИ.

В 2023 году компания SonicWall подвела итоги работы программы MSSP (Managed Security Services Provider), предполагавшей реализацию ZTNA (Zero Trust Network Access). Ниже кратко обсуждаются полученные результаты. В 2023 году зарегистрировано 28,834 видов атак (CVE), что на 15% больше, чем в 2022 году (см. "2024 Sonicwall Cyber Threat Report). По данным SonicWall хакеры любят использовать вредоносные pdf-файлы.

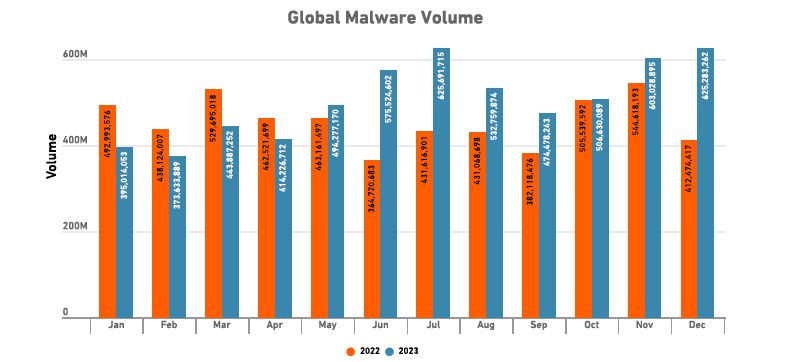

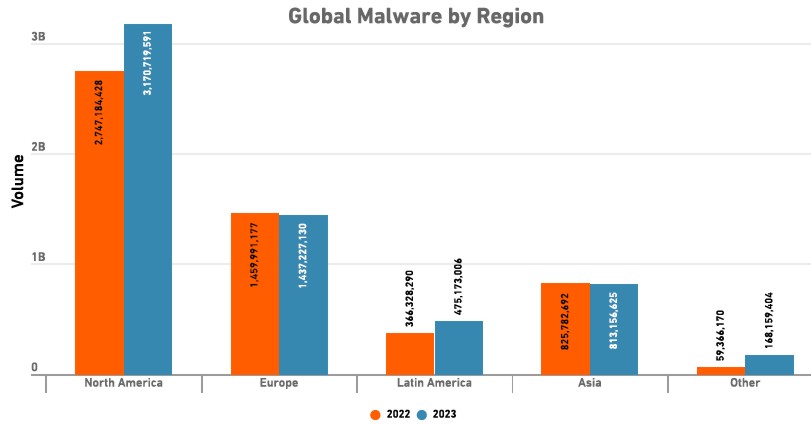

Рис. 25. Полный объем всех вредоносных кодов

На рис. 25А показано число выявленных вредоносных кодов в 2022-23 годах в Северной Америке, Европе, Латинской Америке, и Азии

Рис. 25A. Число выявленных вредоносных кодов в 2022-23 годах по регионам

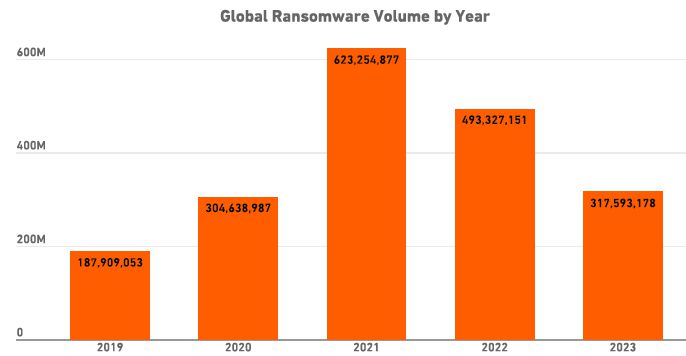

На рис. 26 показана вариация числа программ-вымогателей в период 2019-23гг. В 2023 компания SonicWall Capture Labs детектировала 15.7 миллионов атак с использованием шифрования данных. Это наибольшее значение за последний период. Зафиксирован рост таких атак на 117% за год. Это составляет 27% роста ransomware во второй половине 2023 (по сравнению с первой половиной). Выявлен новый тип атак SQL-injection (CVE-2023-34362).

Рис. 26. Полный объем программ-вымогателей из расчета на год

Рис. 26A. Полные объемы cryptjacking

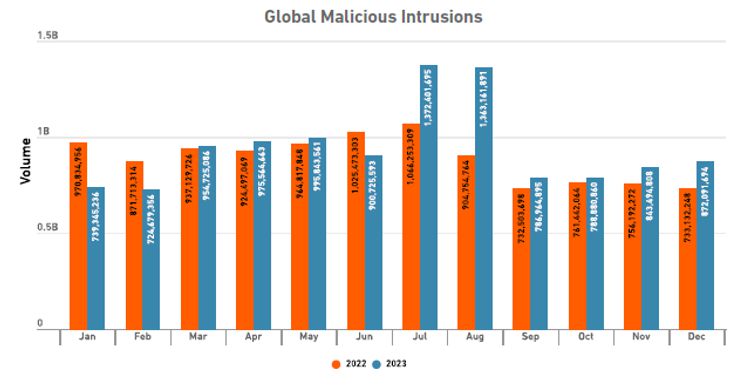

На рис. 27 показана вариация числа сетевых вторжений в 2022-23 годах. За 2023 год число попыток вторжений достигло 11,3 миллиардов.

Рис. 27. Число сетевых вторжений в 2022-23 годах

Компания TIOBE опубликовала очередной рейтинг популярности языков программирования (см. “TIOBE Programming Language Index News (June 2024): C++ Rises to Second Place", Megan Crouse, June 11, 2024.) Fortran вышел на 10-ое место впервые за последнее время в апреле 2024 года. В июне 2024 года на второе место в десятке популярных языков программирования переместился C++. Остальные языки сохранили свое положение.

Рис. 28. Временные вариации популярности языков программирования в период 2002-24 годы

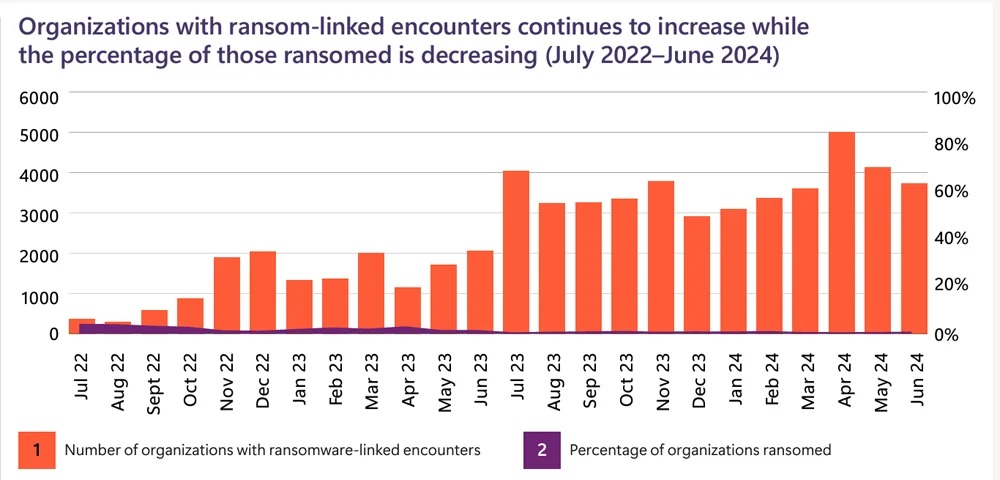

Вредоносный код Black Basta был использован против более чем 500 организаций в мире (см. “Black Basta Ransomware Struck More Than 500 Organizations Worldwide.", Cedric Pernet, May 17, 2024). По данным компании "Касперский лаб" на текущий момент активны около дюжины разных типов программ ransomware. На рис. 29 представлено распределение таких программ за последние два года. Основные мишени таких атак находятся в США, Канаде, Японии, Великобритании, Австралии и Новой Зеландии. Впервые программа была обнаружена в апреле 2022 года. За 2023 год число жертв по сравнению с 2022 годом выросло на 71%. На рис. 29 показан результат анализа активности программы, выполненный лабораторией Касперского. Участились атаки через сервис-провайдеров. Частота выплат выкупа в 2023 году увеличилась.

Рис. 29. Распределение программ ransomware по их активности за последние два года

На рис. 30 показана доля жертв, которые в результате атаки были вынуждены заплатить выкуп. CISA сформулировала около 10 рекомендаций, которые могут помочь избежать атаки и свести к минимуму ее последствия,

Рис. 30. Доля жертв, выплачивающих выкуп

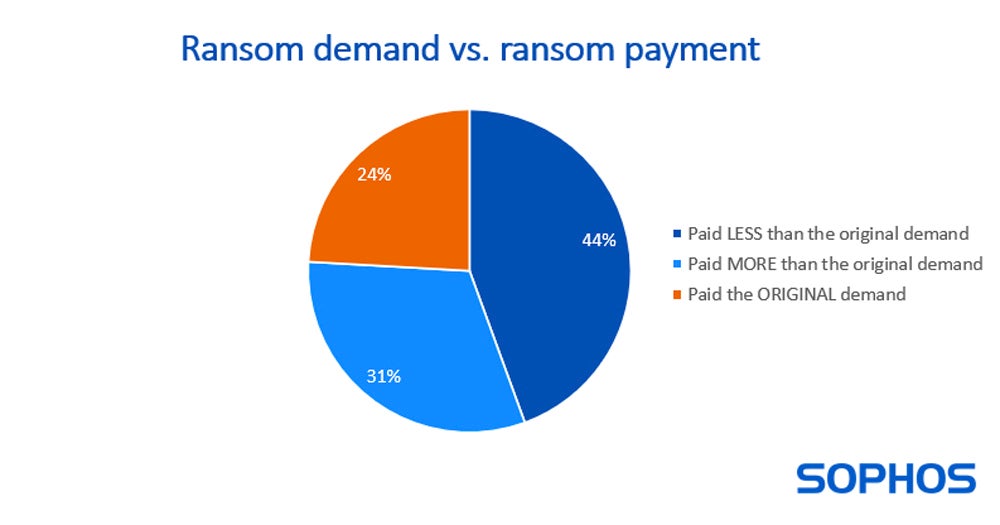

Компания Sophos проанализировала 2974 случаев сетевых атак типа Ransomware (см. “Ungepatchte Schwachstellen: Der verheerendste Angriffsvektor bei Ransomware", Sophos-Whitepaper, April 2024). Одна треть всех Ransomware-атак используют неисправленные программные уязвимости.

Рис. 31. Распределение Ransomware-вторжений по областям

Компания Microsoft призвала лидеров-бизнесменов Великобритании приспособить средства ИИ для задач обеспечения кибербезопасности (см. "Microsoft: 87% of UK Businesses Are Unprepared for Cyberattacks", Owen Hughes, March 26, 2024). В отчете утверждается, что только 13% предприятий Британии могут противостоять кибератакам. Использование ИИ позволит сэкономить 52 миллиарда фунтов стерлингов. 27% организаций используют средства ИИ для обеспечения кибербезопасности. Ощущается острый недостаток квалифицированных специалистов.

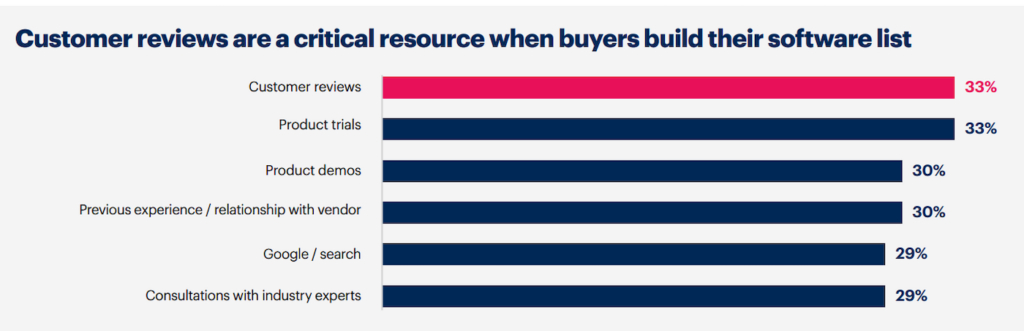

По данным компании Gartner 60% покупателей оказываются недовольны своими приобретениями (см. "Gartner: 60% of Software Buyers Express Regret After Purchasing Products", Franklin Okeke, October 30, 2023). Предлагаются рекомендации для разрешения проблемы. На рис. 32 представлено распределение критических параметров, рассматриваемых покупателями при покупке программы.

Рис. 32. Обзоры покупателей при покупке программ

Появилась публикация очередного индекса популярности языков программирования TIOBE (см. "TIOBE Index for August 2024: Top 10 Most Popular Programming Languages", Megan Crouse, August 5, 2024). Первая шестерка осталась неизменной. На первом месте по прежнему Python. Fortran поднялся на 9-е место, SQL спустился с 8-го на 10-е.

NIST (США) обращает внимание на необходимость разработки и внедрения систем криптографии, устойчивых против атак со стороны квантовых компьютеров (см. Quantum computing attacks on cloud-based systems", David Linthicum, Aug 27, 2024). Такая защита особенно важна для облачных систем. Ожидается, что квантовые компьютеры станут общедоступными в течение ближайших пяти лет.

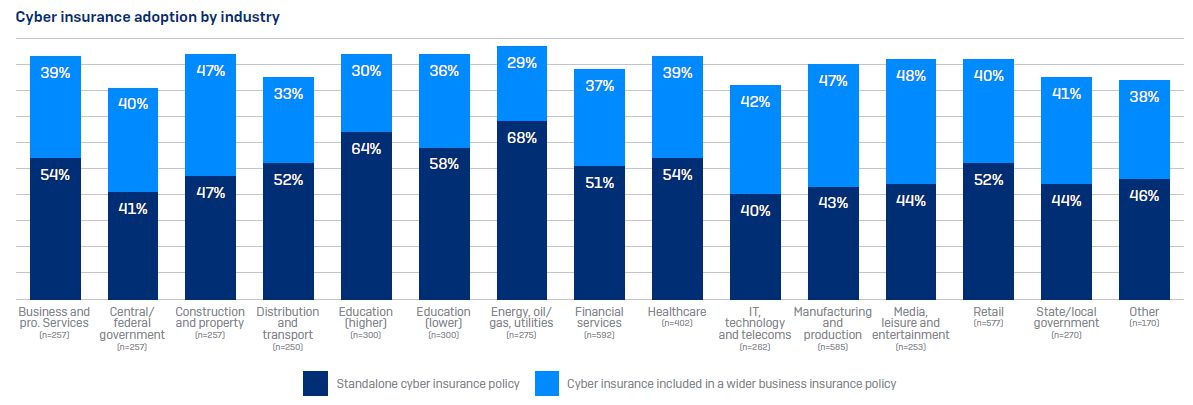

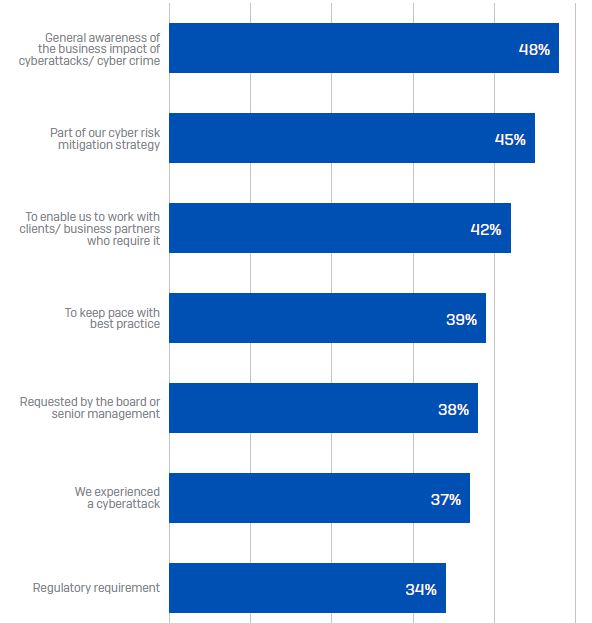

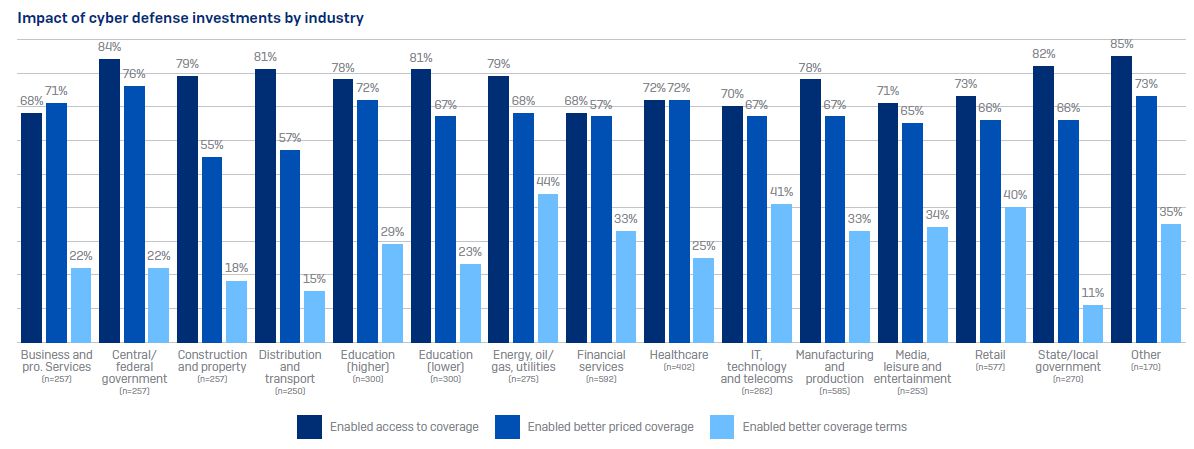

Рис. 33. Внедрение кибербезопасности в промышленности (2024 год)

90% предприятий из числа опрошенных имеют специальные фонды на случай киберинцидентов. На рис. 34 представлено распределение по уровню адаптации предприятий промышленности к киберугрозам. 45% опрошенных сообщили, что киберстраховка является важной составляющей для понижения рисков.

Рис. 34. Факторы, влияющие на покупки в сфере кибербезопасности

На рис 35 представлены доли инвестиций, 97% выделяется на улучшение киберзащиты.

Рис. 35. Доля покрытия за счет инвестиций производства

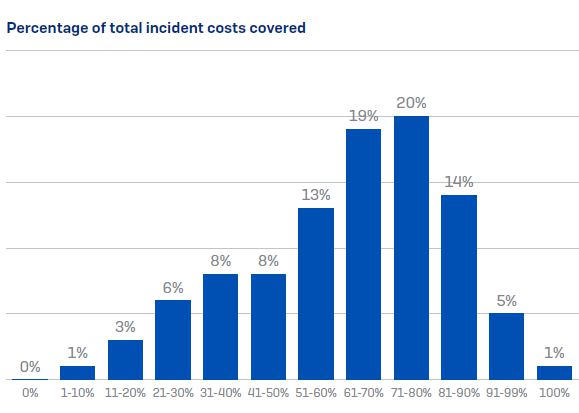

На рис. 36 приведены данные анализа случаев успешных атак с требованием выкупа (ransomware).

Рис. 36. Процент случаев, когда страховка покрывает сумму выкупа

На рис. 37 приведены данные о случаях выплат выкупа, которые в среднем составляют около 20%. Сумма выкупа может достигать 3.42 миллионов долларов..

Рис. 37. Готовность платить выкуп

Международная организация Красный Крест (ICRC) выработала правила, которые должны выполняться хакерами в конфликтных ситуациях (см."Red Cross issues rules of engagement for hackers in conflicts", Sebastian Klovig Skelton, 05 Oct 2023). Но уже сегодня многие хакерские группы заявили, что они не будут следовать этим правилам. Среди них группы из России и Украины, хотя их члены не являются военнослужащими. Правила должны выполняться, даже если противник им не следует. В марте 2022 года после вторжения российских войск на Украину, правительство Украины организовало хакерские группы для атак против объектов в России.

State of Application Security Q2 2024

Компания Indusface подготовила обзор по тенденциям и проблемам безопасности (см. "State of Application Security Q2 2024", Indusface). Клиентами компании являются десятки фирм из сфер производства, здравоохранения, страхования, финансов, торговли, управления и др.

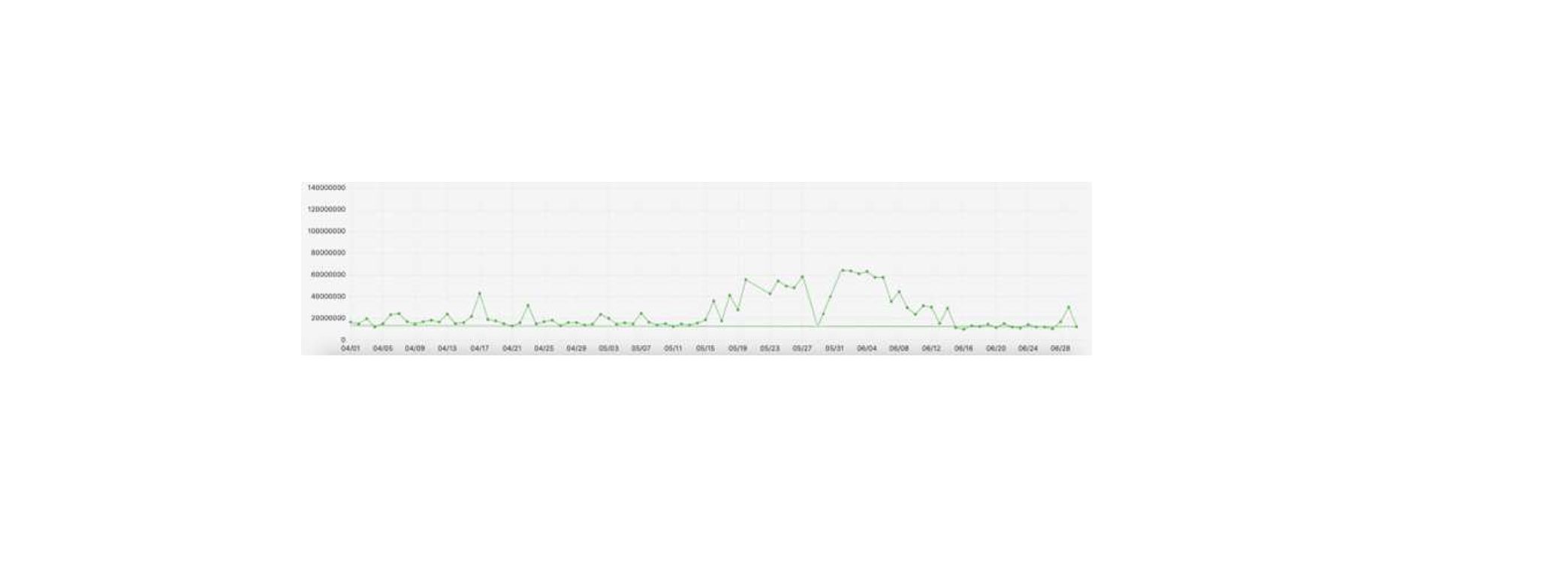

За время с 1-го апреля по 30-е июня было предотвращено 2,37 миллиардов сетевых атак. В среднем на каждый WEB-сайт было предпринято и предотвращено 960000 атак. Во втором квартале число кибератак увеличилось на 105% (по сравнению со вторым кварталом 2023 года). Во втором квартале 2024 года зарегистрировано более 276 миллионов бот-атак и боле 835 миллионов DDoS-атак. За этот же период число атак против известных уязвимостей выросло на 1200%. На рис. 38 показан динамика атак за последние 90 дней.

Рис. 38. Динамика атак за последние 90 дн

).По числу источников атак лидирует Индия, далее следуют США и Германия, Россия находится на десятом месте (после Японии). На рис. 39 представлена вариация DDoS-атак за последние 90 дней.

Рис. 39. Вариация числа DDoS-атак

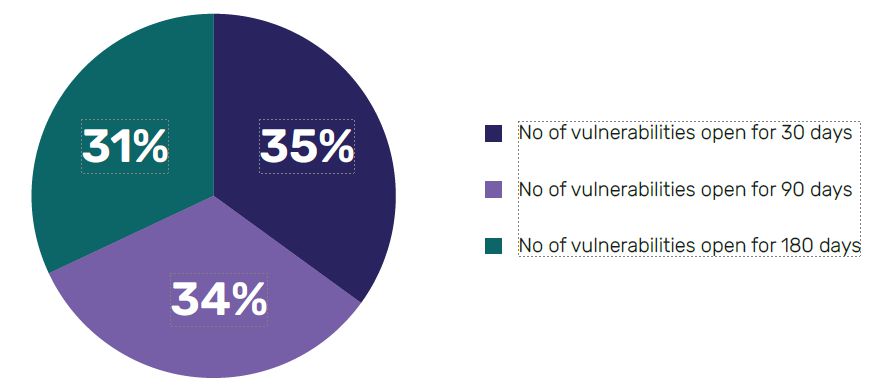

Основные источники атак находятся в Индии, США, Германии и Сингапуре. Россия не попала в первую десятку. На рис 40 показаны проценты вариантов, когда не было выявлено новых уязвимостей за 30 дней, то же за 90 дней , наконец - за 180 дней

Рис. 40. Периоды выявления новых уязвимостей

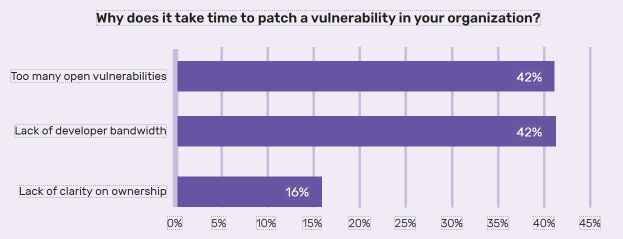

На рис 41 представлено распределение причин, по которым устранение уязвимостей занимает много времени.

Рис. 41. Распределение причин, по которым устранение уязвимостей занимает много времени

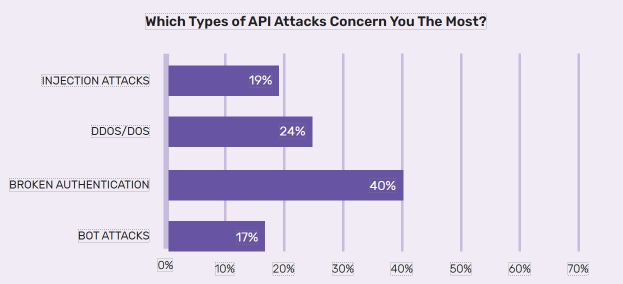

На рис 42 показано распределение видов атак, противодействие которым требует много ресурсов.

Рис. 42 Распределение атак по ресурсоемкости противодействия

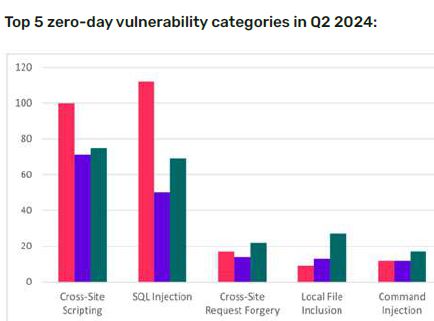

На рис. 43 представлено распределение атак нулевого дны по типам и времени создания.

Рис. 43 Распределение атак нулевого дня по типам и времени появления

Красным цветом отмечены апрельские атаки, синим - майские, зеленым - июньские. На рис. 44 представлено распределение вредоносной активности по секторам экономики. Лидирует банковский и страховой сектор, за ним следуют ИТ-сервисы и производство.

Рис. 44. Распределение вредоносной активности по секторам экономики

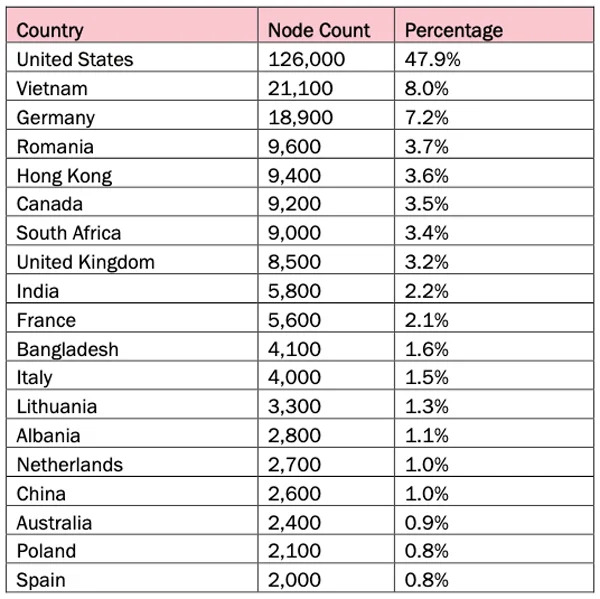

По данным ФБР США 260 000 утройств в мире стали жертвами атак со стороны хакеров (Flax Typhoon), работающих на территории Китая (см. "China-Linked Attack Hits 260,000 Devices, FBI Confirms", Cedric Pernet, September 19, 2024). В основном такие объекты принадлежали небольшим компаниям. Группа Flax Typhoon, известна также как RedJuliett и Ethereal Panda. По данным Microsoft.эта группа работает на территории Китая. ФБР считает, что она имеет поддержку со стороны праительства Китая. Компания Lumen опубликовала доклад, где сообщалось о омпрометрации маршрутизаторов. Этот вид атаки имеет название “Raptor Train” .Активность группы относится к периоду 2015-2024 гг. Объекты участвующие атаке ассоциируются с доменом w8510.com. На рис. 45 приведена таблица жертв атак. На первом месте США (126000 узлов), далее следуют Вьетнам, Германия, Румыния, Гонконг, Канада, Южная Африка, Великобритания, и т.д. В списке присутствует и Китай. Было атаковано более 50 узлов, использующих ОC Linux версий 2.6 - 5.4. Большинство атак относилась к DDoS-типу, где используется техника IoT.

Рис. 45. Распределение жертв атак Flax Typhoon по интенсивности

Приведен список средств, которые могут предупредить и ослабить ущерб от подобных атак. На первом месте - блокировка неиспользуемых сервисов и портов маршрутизаторов и устройств IoT, а также сегментация сети.

Meta, дочерняя компания Facebook, WhatsApp и Instagram сообщили о получении прибыли во втором квартале в размере 39млрд. долларов (рост 22% по отношению к первому кварталу) (см. "Meta’s Zuckerberg looks ahead to AI-generated adverts", Cliff Saran, 01 Aug 2024). Одной из причин успеха является внедрение ИИ в программные продукты META, связанные с рекламным бизнесом. Программные продукты META имеют открытые исходные коды.

Компания ESET сообщила о появлении нового вредоносного кода NGate, который позволяет хакерам красть данные из смартфонов, работающих с Near Field Communication (см. Cybercriminals Deploy New Malware to Steal Data via Android’s Near Field Communication (NFC)", Cedric Pernet, August 23, 2024). Эта техника используется в частности для взлома ATM, которые работают с NFC. Описаны внешние признаки работы вредоносного кода.

Процессоры мобильного оборудования Huawei свидетельствуют об успешном развитии твердотельной технологии в Китае несмотря на торговые ограничения, вводимые США (см. China is a mere three years behind TSMC in some chip technology", Elizabeth Montalbano, Sep 09, 2024). Изделия из Китая были исследованы экспертами из TechanaLye. Спектр изделий, производимых в Китае, продолжает расширяться.

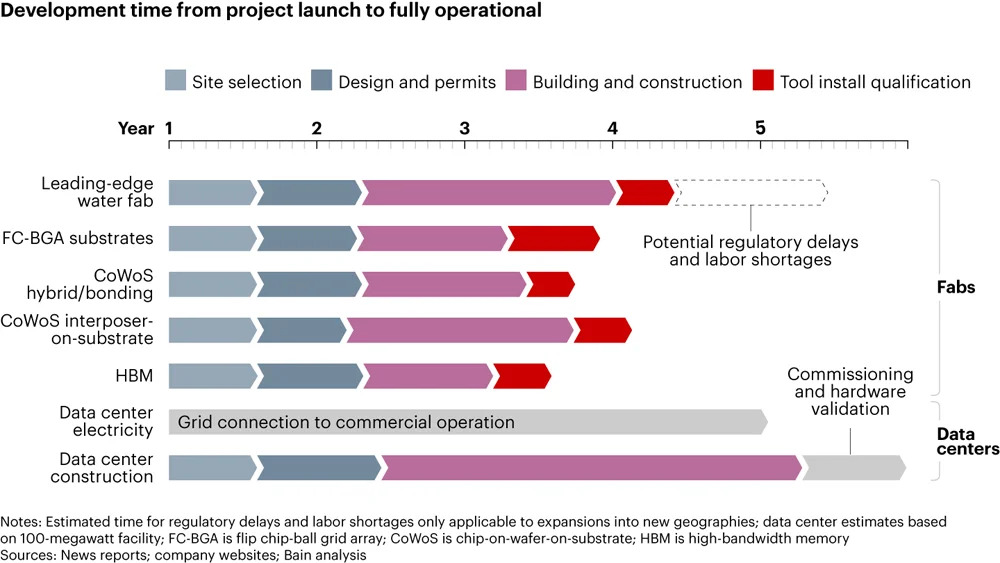

По данным компании Bain and Company бум развития ИИ может привести в 2027 году к глобальному дефициту на рынке электронных компонентов (см. "AI Surge Could Trigger Global Chip Shortage by 2026, Research Finds", Fiona Jackson, September 27, 2024). На рис. 46 представлено распределение по времени разработки и построения для различных систем.

Рис. 46. Распределение по времени разработки для различных проектов

Больше всего времени требует построение информационных центров. Ожидается, что требования к процессорам удвоятся к 2026 году. В то же время возникают новые торговые ограничения по поставкам чипов из Великобритании и США в Китай.

Великобритания, США, Евросоюз на встрече в Вильнюсе 5-го сентября подписали первый международный договор об использовании ИИ (см. UK, US, EU Sign First International AI Treaty, Fiona Jackson, September 5, 2024). Среди стран участников Грузия, Молдова, Израиль, Исландия, Норвегия и др. (всего 28 стран). Этот договор предполагает, что все страны участницы будут обеспечивать при работе с ИИ защиту прав человека, принципы демократии и законность.

Согласно докладу Venafi две трети экспертов по безопасности не доверяют данным провайдеров относительно надежности программ, сгенерированных с привлечением ИИ, даже если они имеют открытые коды. (см. "Two-Thirds of Security Leaders Consider Banning AI-Generated Code, Report Finds". Fiona Jackson, September 18, 2024). Эксперты считают необходимым запретить использование таких программ.

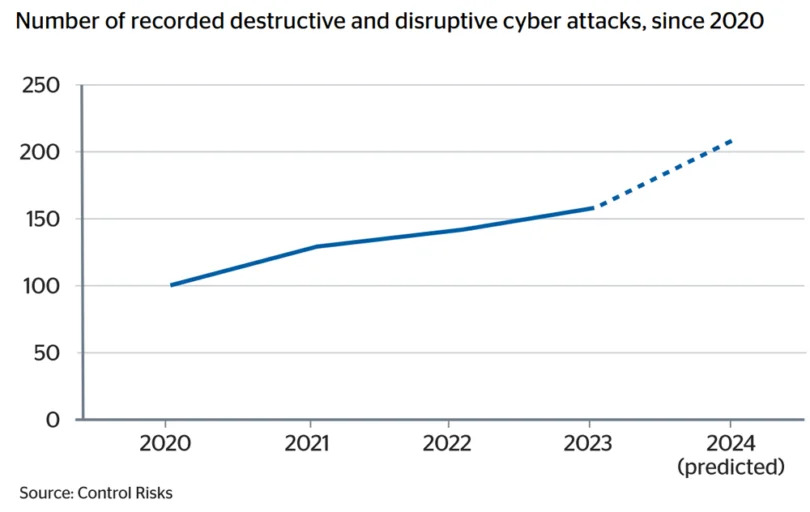

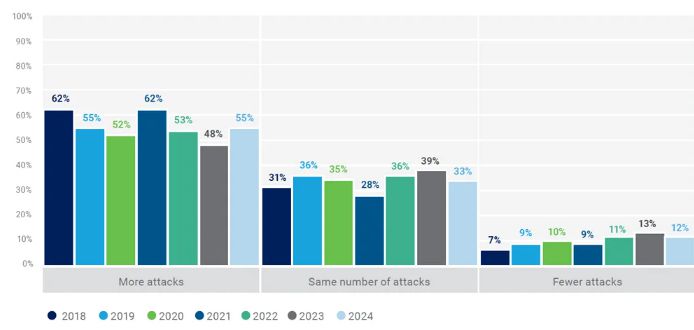

В докладе QBE приведены данные о 211 наиболее серьезных кибератаках за последнее время (см "Global Cyber Attacks to Double from 2020 to 2024, Report Finds", Fiona Jackson, October 1, 2024). Частота атак более чем удвоилась. На рис. 47 представлены данные о вариации частоты атак за период с 2020 по 2024 гг.

Рис. 47. Вариации числа вредоносных атак в период с 2020 по 24 год

Сохранность данных становится все более актуальной проблемой (см. Tracelo Data Breach: 1.4 Million Records Exposed", Sunny Yadav, September 5, 2024). Инцидент (Tracelo) с утечкой персональных данных из 1,4 миллионов систем геолокации смартфонов является примером, подтверждающим эту точку зрения. Утечка произошла 1 сентября 2024 года. Операцию провел хакер с кличкой “Satanic”. При этом были скопированы полные имена пользователей, их e-mail, номера телефонов и физические адреса. Это открыло возможность целевого, адресного фишинга и других атак.

Губернатор Калифорнии Gavin Newsom наложил вето на предложенный проект SB 1047 закона о безопасности в сфере ИИ (см. "California Governor Vetoes Proposed AI Safety Bill", Megan Crouse, September 30, 2024). Этот законопроект прошел слушания в сенате в августе.

ФБР предупреждает об угрозе со стороны шпионской хакерской группы Fox Kitten (см. "Iran Cyber Attack: Fox Kitten Facilitates Ransomware in US", Cedric Pernet, September 4, 2024). Эта группа базируется в Иране и имеет целью атаковать объекты на территории США.

Компания Boeing в 2026 году планирует запустить телекоммуникационный, квантовый спутник Q4S (см. "Quantum networking takes off…into space", Maria Korolov, Sep 10, 2024). До настоящего времени такой спутник был только у Китая (запущен в 2016 году). В Европе и Канаде также планируется запуск подобных спутников в 2025 или 2026 году. По мере приближения Q-day это становится все более актуальным. Ближайшие пять лет на квантовые разработки будет выделено конгрессом 3,6 миллиарда долларов.

"Monthly Zero-Day Vulnerability Coverage Report", Indusface, September 2024.

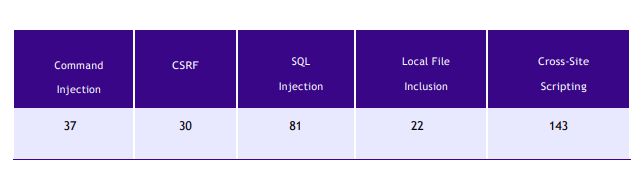

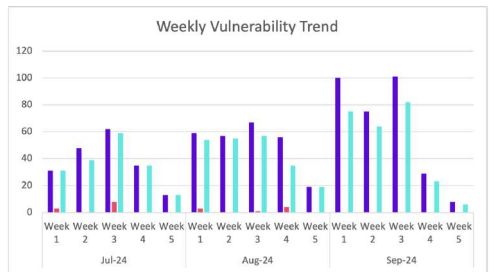

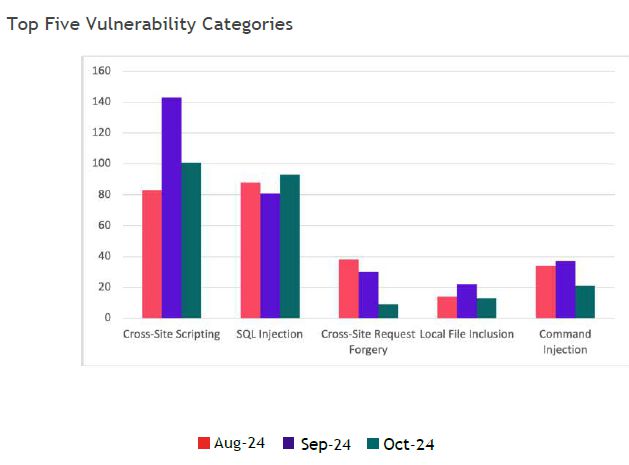

В августе 2024 года выявлено 313 уязвимостей нулевого дня. На рис. 48 представлено распределение атак нулевого дня по типам.

Рис. 48. Распределение уязвимостей нулевого дня по типам в августе 2024г

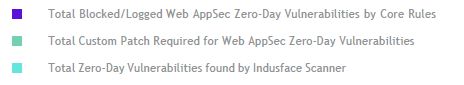

Лидируют атаки типа Cross-Site Scripting (143), далее следует SQL Injection (81). На рис. 49 показана понедельная вариация числа выявляемых уязвимостей в период с июля по сентябрь текущего года.

Рис. 49. Понедельная вариация числа выявляемых уязвимостей

На рис. 50 представлено распределение уязвимостей по категориям. Приведена обширная и подробная таблица уязвимостей инжекции команд.

Рис. 50. Распределение уязвимостей по категориям

Согласно докладу WSJ киайская хакерская APT-группа "Salt Typhoon", взломала провайдерские сети с целью кражи данных (см. "Chinese hackers allegedly hacked US ISPs for cyber espionage", Shweta Sharma, Sep 26, 2024). Для вторжения использованы уязвимости нулевого дня. Расследование инциденто произведено ФБР.

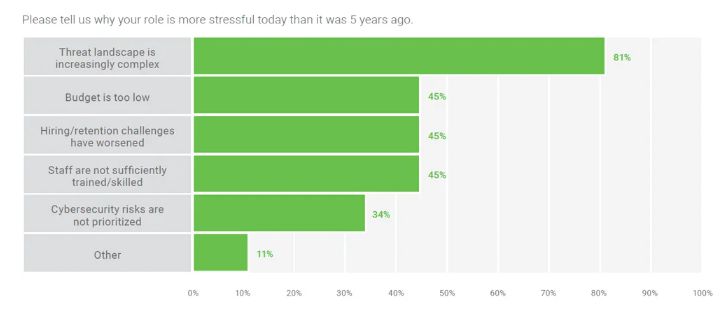

Опрос 1800 австралийских экспертов в сфере кибер безопасности показал, что 64% из них считают, что их работа последнее время становится более напряженной (см. "Australian Cybersecurity Professionals Confess To Growing Job Stress", Ben Abbott, October 7, 2024). Это объясняется увеличением числа различных угроз, сложная ситуация с бюджетом и ограничениями людских ресурсов. Число же различных угроз увеличивается. На рис. 51 представлены результаты опроса.

Рис. 51. Результаты опроса

Профессиональная подготовка опрошенных по сравнению с прошлым годом улучшилась. На рис. 52 показан результат опроса по проблемам безопасности.

Рис. 52. Результаты опроса по проблемам безопасности.

Компания Microsoft в сентябр 2023г инициировала обширный проект по совершенствованию кибербезопасности (см. "Microsoft Initiative the ‘Largest Cybersecurity Engineering Effort in History", Megan Crouse, September 24, 2024). В проекте примут участие 34000 инженеров SFI (Secure Future Initiative).

Сообщество экспертов работает над созданием систем безопасности, которые смогут обеспечить работу в условиях, когда квантовые компьютеры смогут взломать существующую криптозащиту (“Q-Day”) (см. "Notable post-quantum cryptography initiatives paving the way toward Q-Day, Michael Hill и John Leyden, Oct 04, 2024). Ожидается, что это случится в ближайшие десять лет. Рассматривается возможность разработки и широкого внедрения криптосистем на основе решеток (PQC - post-quantum cryptography). Такие системы должны появиться ближайшие несколько лет. Для решения этих задач возможно потребуется модифицировать некоторые протоколы Интернет. Ожидается разработка новых стандартов безопасности. Ближайшие годы серверы должны будут обслуживать как старую так и новую крипто-системы.

2-го сентября текущего года провайдер сети для лондонского транспорта (TfL) подвергся сетевой атаке (см. "Transport for London hit by cyber attack", Karl Flinders, 03 Sep 2024). В расследовании инцидента принимали участие National Crime Agency и National Cyber Security Centre. Исследование показало, что серьезного ущерба не нанесено и утечки критических данных не произошло.

TIOBE опубликовало очередной индекс популярности языков программирования (см. "TIOBE Programming Index News October 2024: Rust Climbs the Ranks", Megan Crouse, October 10, 2024). Популярность лидера - Python выросла с 20,17% в сентябре до 21,9% в октябре, но у пользователей к нему одна претензия - низкое быстродействие. На втором месте С++ с 11,6%. Завершает первую десятку Fortran.

Сообщается о выявленных уязвимостях в Internet Explorer (CVE-2024-43573) (см. "Patch Tuesday: Internet Explorer Vulnerabilities Still Pose a Problem", Megan Crouse, October 10, 2024). Сообщается также об уязвимости CVE-2024-43572 в Microsoft Management Console.

Компания Microsoft улучшила свою систему идентификации, после того как китайские хакеры использовали имеющиеся уязвимости прошлым летом для взлома правительственных почтовых аккаунтов (см. "Microsoft improves government account safety after China hack", Axios, Sam Sabin, Sep 23, 2024).

Согласно докладу компании Google широкое использование GenAI приведет увеличению числа рабочих мест на 61% (см. "Google: Generative AI Could Add Up to €1.4 Trillion to the EU’s GDP by 2034", Fiona Jackson, October 2, 2024). При этом около 7% процедур будет полностью автоматизировано, а в экономику к 2034 году будет инвестировано до 1,4 триллиона евро.

Согласно докладу компании Pillar Security для взлома GenAI jailbreak требуется всего лишь 42 секунды (см. "20% of Generative AI ‘Jailbreak’ Attacks Succeed, With 90% Exposing Sensitive Data", Fiona Jackson, October 9, 2024). Эти атаки оказываются успешными в 20% случаев. При этом в 90% случаев происходит утечка чувствительных данных (доклад “State of Attacks on GenAI”). Частота атак данного типа быстро увеличивается, а сами атаки усложняются. Обсуждаются методы противодействия атакам данного вида.

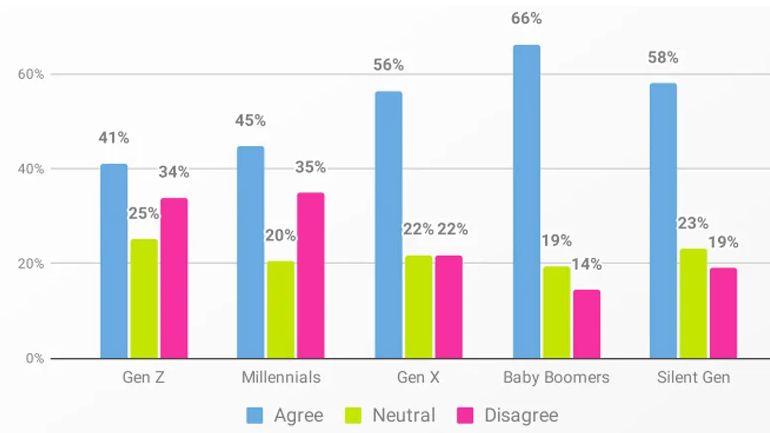

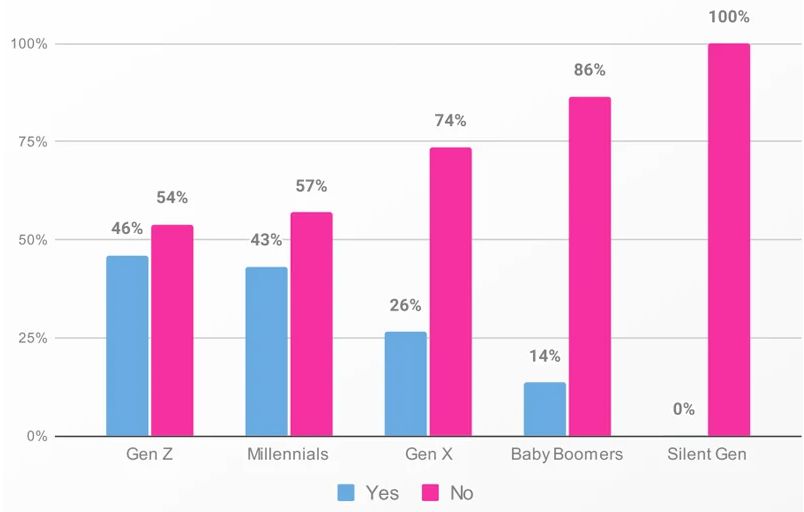

В последнем ежегодном докладе австралийского центра кибер-сотрудничества "Cybersecurity Attitudes and Behaviours" сообщается о том, что 46% сотрудников Gen Z размещают свои данные в различных приложениях ИИ (см. "Cybersecurity Awareness Lags as Global Workforce Engages in Risky AI Practices", Ben Abbott, October 11, 2024). На рис. 53 представлены результаты опроса об использовании средств ИИ.

Рис. 53. Результаты опроса сотрудников

На рис. 54 представлены доли пользователей, использующих средства ИИ.

Рис. 54. Использование средств ИИ различными пользователями

Предлагается обзор работы облачной системы Великобритании за год, выполненный Office of Communications (Ofcom) (см. "Ofcom cloud report: What interventions could the CMA take against AWS and Microsoft?", Caroline Donnelly, 06 Oct 2023).

Компания AMD пытается обойти фирмы Intel и NVIDIA в сфере тяжело загруженных ИИ-процессоров (см. "AMD Reveals Fleet of Chips for Heavy AI Workloads", Megan Crouse, October 11, 2024). Анонсирован выпуск ускорителей MI325X, предназначенных для этих целей..Сервер AMD Epyc 9005 (5-е поколение) содержит 192 процессора.

Китайская хакерская группа “Salt Typhoon.” взломала сети основных провайдеров США ( NPD breach) (см. "Chinese Hackers Breach US Wiretapping Data, Expose Vulnerabilities, Sunny Yadav, October 8, 2024). Считается, что целью взлома является шпионаж. Среди пострадавших оказались Verizon, AT&T и Lumen Technologies. Хакеры использовали фишинг, вредоносные коды и известные уязвимости и в результате получили доступ к информации реального времени. Считается, что хакеры имели доступ к этим данным в течении месяцев, прежде чем проникновение было детектировано.

99% британских компаний столкнулись с кибератаками в прошлом году (см. "99% of UK Businesses Faced Cyber Attacks in the Last Year", Fiona Jackson, October 15, 2024). Почти половина опрошенных (предприятия с 2000 сотрудников и более) связывают атаки с режимом удаленного доступа. В январе хакерская группа Volt Typhoon атаковала инфраструктуру американских предприятий, после того как были взломаны небольшие домашние маршрутизаторы. Часто использовались уязвимости SQL с привлечением программы MOVEit.

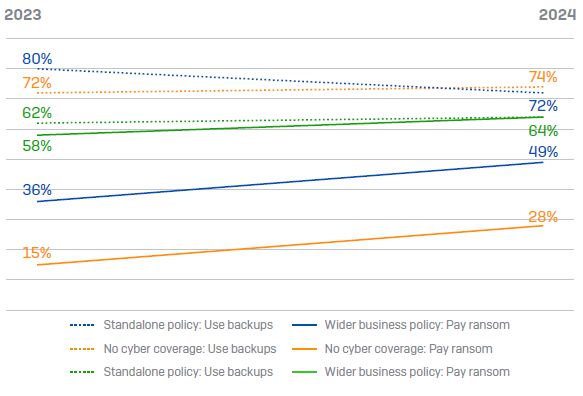

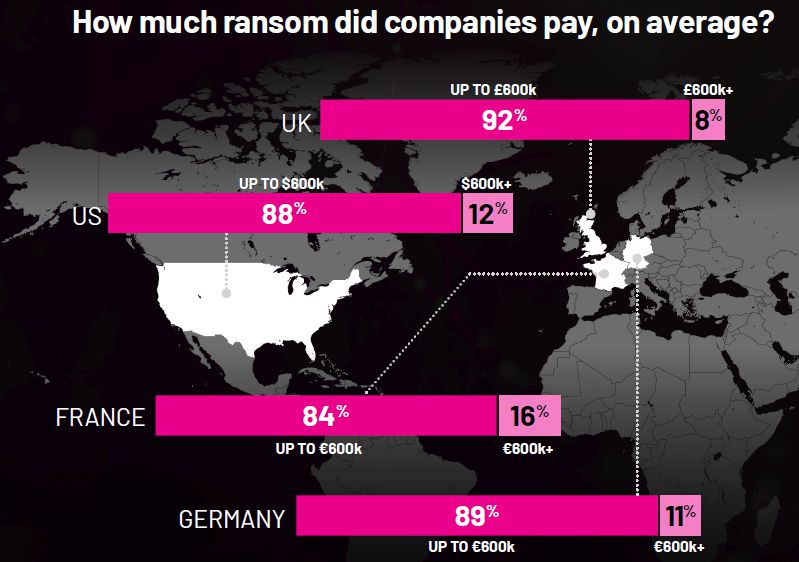

Предлагается обзор Semperis по результатам опроса жертв Ransomware-атак в странах Европы (Великобритания, Франция, Германия) и США. На рис. 55 показаны суммы и вероятности выплаты выкупа в разных странах. Следует иметь в виду, что выплата выкупа не означает конец проблем. 74% опрошенных организаций оказались жертвами хакеров за последние 12 месяцев. Лишь немногие компании имеют выбор помимо выкупа в случае подобной атаки.

Рис. 55. Суммы и вероятности выплаты выкупа в разных странах

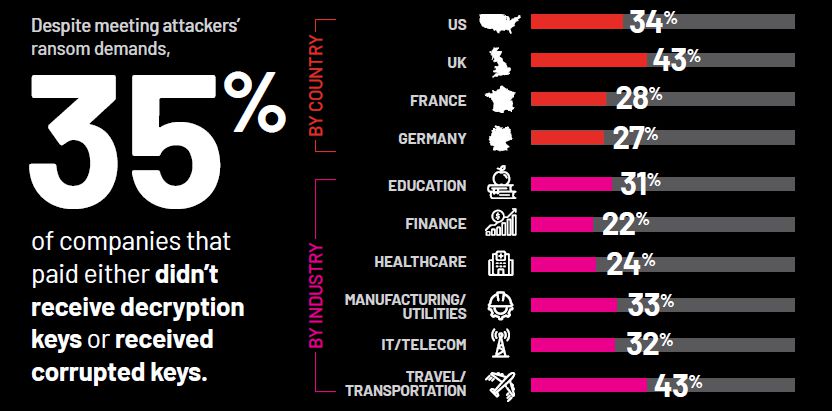

В 35% случаев после уплаты выкупа жертва не получает ключа декодирования либо получает неработающий ключ. На рис. 56 показаны вероятности наличия резервных копий файлов. Вероятности варьируются от 20 до 36%.

Рис. 56. Проблемы после выплаты выкупа

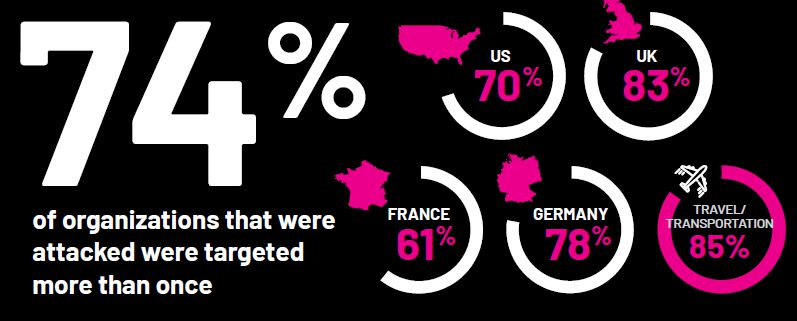

Лишь в 27% случаев у жертвы оказываются под рукой резервные копии поврежденных (зашифрованных хакером) документов и файлов. 74% компаний были атакованы более одного раза. На рис 57 приведены данные по этому исследованию.

Рис. 57. Неоднократные атаки

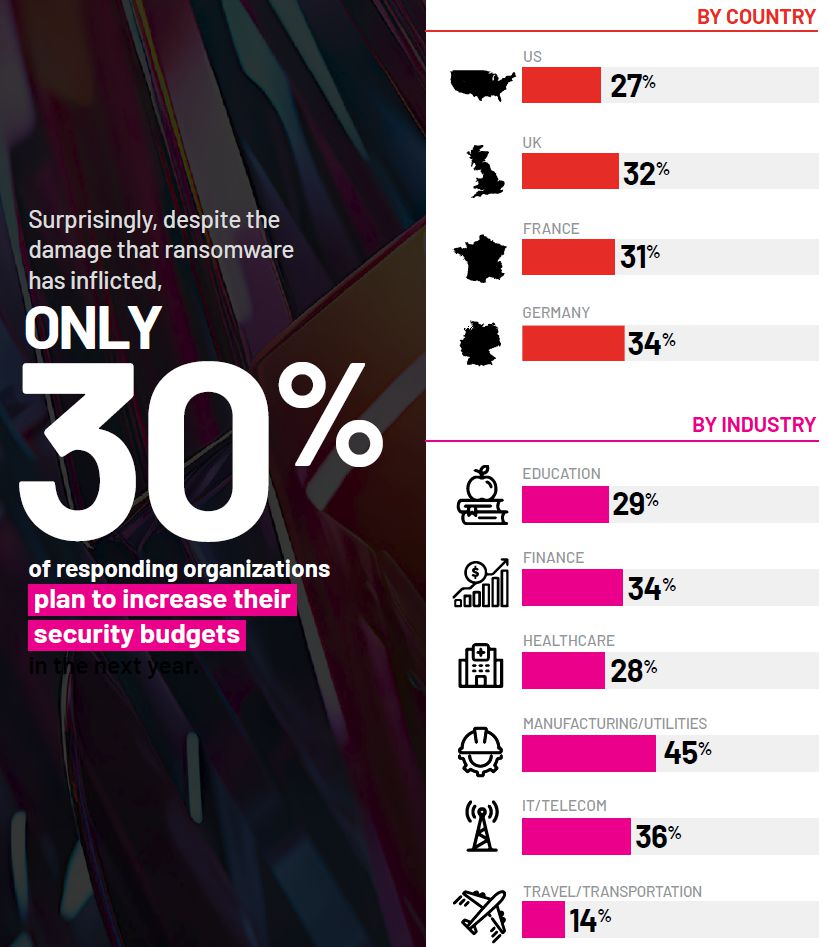

Только 30% предприятий планирует увеличить расходы на безопасность в ближайшее время (см рис. 58).

Рис. 58. Планы увеличения расходов на безопасность

Компания Zscaler, специализирующаяся в области сетевой безопасности, подготовила обзорный доклад Zscaler Report: Mobile, IoT, and OT Cyber Threats Surge in 2024, Cedric Pernet, October 16, 2024). В обзоре рассматриваются проблемы безопасности мобильных систем и IoT.в 2024 году. Это важно по той причине, что 60% сетевого трафика создается мобильными устройствами. Это приводит к тому, что 29% прироста числа вредоносных кодов создается именно для мобильных устройств, работающих в банковской системе (20% для Android ). Среди этих программ:Vultur, Hydra, Ermac, Anatsa, Coper и Nexus. Среди них выделяются различные виды Spyware (SpyLoan, SpinOk и SpyNote). На рис. 59 показано распределение этих видов атак по странам. Лидируют Индия (28%) и США (27%), за ними идет Канада (15%).

Рис. 59. Распределение атак против мобильных систем по странам

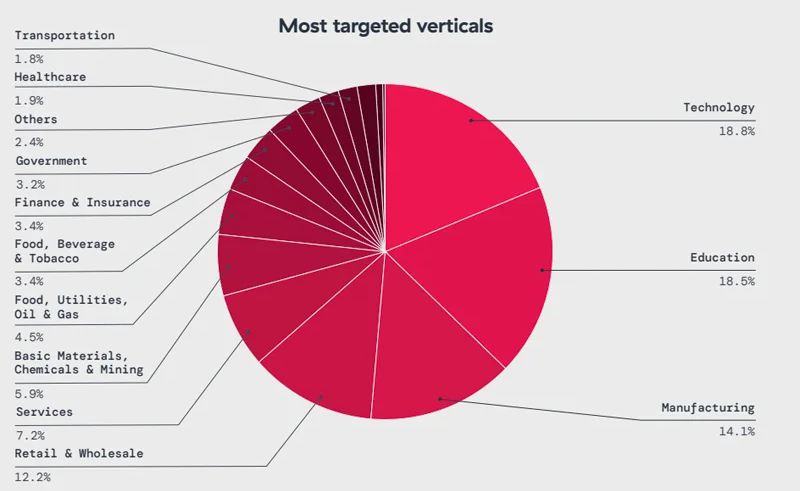

На рис. 60 представлено распределение атак по отраслям, лидирует техника (18,8%), образование (18,5%), производство (14,1%), торговля (12,2%) и обслуживание (5.9%).

Рис. 60. Распределение атак по наиболее часто атакуемым отраслям

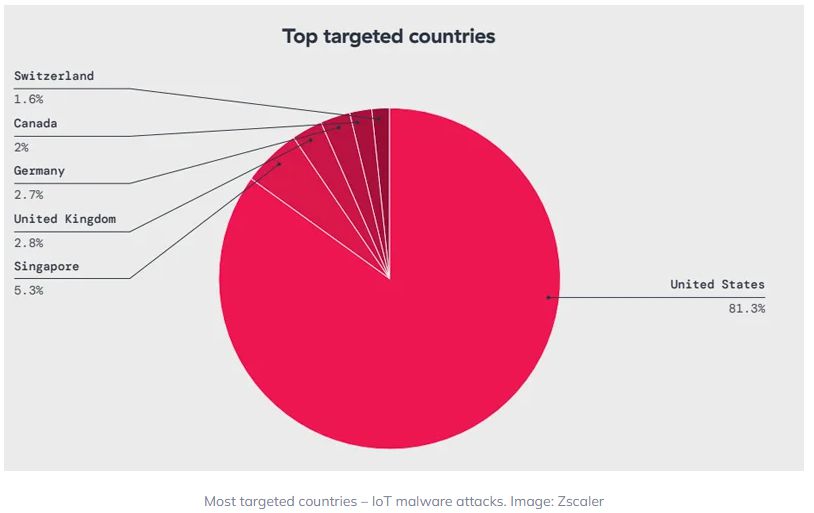

На рис. 60А показаны наиболее часто атакуемые страны.

Рис. 60A. Наиболее часто атакуемые страны

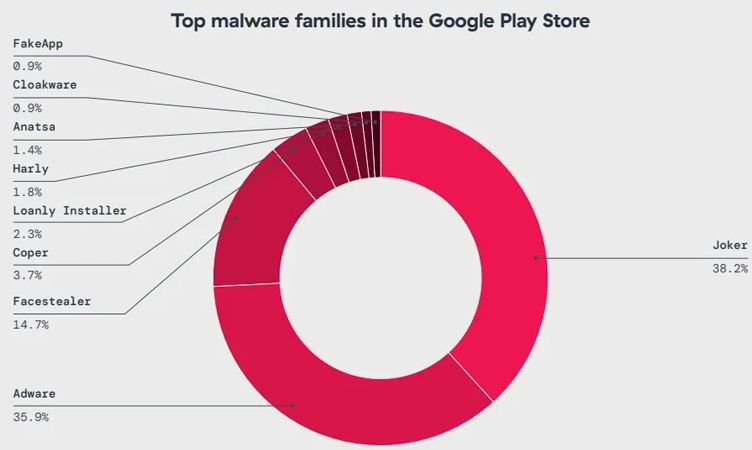

На рис. 61 приведены имена семейств вредоносных кодов, доступных на Google Play Store.

Рис. 61. Вредоносные коды, доступные нв Google Play Store

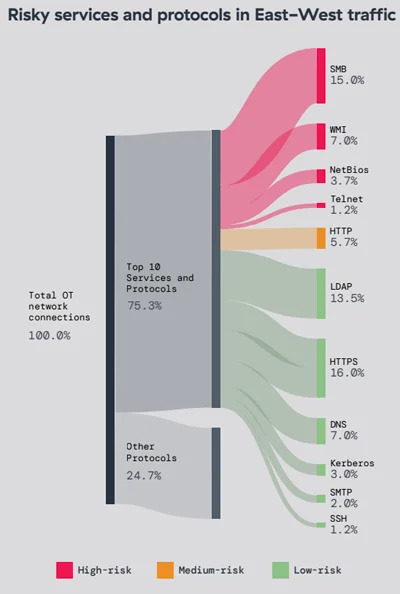

67% общего трафика оказался неавторизованным или блокированным, см. рис. 62.

Рис. 62. Рискованные сервисы и протоколы

Исследовательская группа во главе с Wang Chao из университета Шанхая установила, что квантовые компьютеры типа D-Wave могут быть оптимизированы под определенную задачу и в результате оказываются способны, например, взломать криптоалгоритм RSA (см. "Chinese researchers break RSA encryption with a quantum computer", Gyana Swain, 14 Oct 2024). В журнале Chinese Journal of Computers опубликована статья “Quantum Annealing Public Key Cryptographic Attack Algorithm Based on D-Wave Advantage”. Рассмотренная техника продемонстрировала возможность подбора крипто ключей длиной 22 бит и более. Китайские эксперты считают, что разработка новых крипто-технологий должна быть выполнена как можно быстрее (Q-Day на подходе).

По данным компании Microsoft за истекший год регистрировалось 600 миллионов атак ежедневно (см. " Microsoft: Ransomware Attacks Growing More Dangerous, Complex, Megan Crouse, October 17, 2024). Число попыток атак-вымогателей выросло в 2,75 раза. На рис. 63 представлена динамика атак в 2022-24 годы.

Рис. 63. Динамика атак в 2022-24 годах

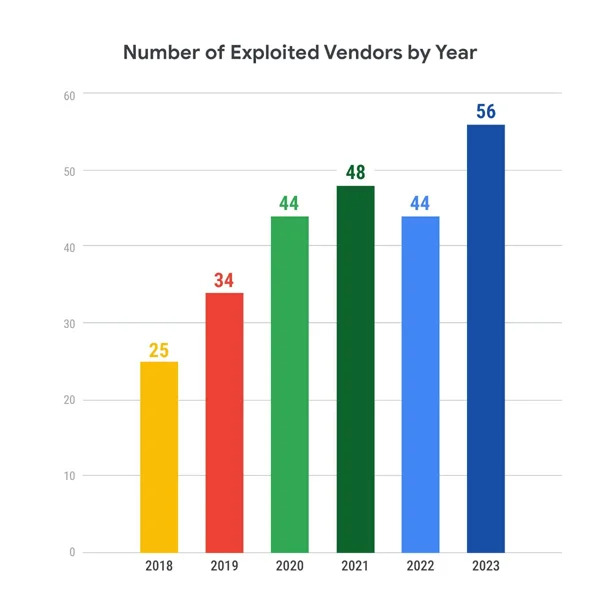

Хакеры научились использовать выявленные уязвимости быстрее, чем когда-либо раньше (см. "Threat Actors Are Exploiting Vulnerabilities Faster Than Ever", Cedric Pernet, October 23, 2024). Компания Mandiant установила, что в среднем для этого им требутся пять дней. Эти выводы получены на основе анализа 138 разичных уязвимостей, выявленных в 2023 году. За предыдущие пять лет это время сократилось практически в десять раз. Для атак используется в 70 % случаев уязвимости нулевого дня и в 30% - уже известные уязвимости. На рис. 64 показана вариация числа жертв в период с 2018 по 2023 год. Прирост около10 событий в год.

Рис. 64. Число атакованных жертв в год с 2018 по 2023 гг

По данным TechCrunch в некольких отелях США приложения (pcTattletale - имеет уязвимость) допускали доступ к частной информации клиентов через Интернет (см. "Spyware found on US hotel check-in computers", Zack Whittaker, May 22, 2024).

Иной раз ошибка в одном пикселе входного изображения может скомпрометировать глубоко обученные модули, предназначенные для медицинской диагностики (см. "The One-Pixel Threat: How Minuscule Changes Can Fool Deep Learning Systems", Frederic Jacquet, Aug. 01, 24). Хакеры с успехом могут использовать такие возможности и наносить чудовищный ущерб.

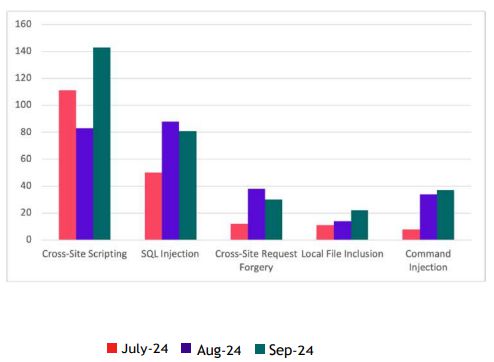

В октябре 2024 года детектировано 248 уязвимостей нулевого дня (см. "Monthly Zero-Day Vulnerability Coverage Report", Induface, October 2024). Из них CSS - 143 и SQL-injeсtion - 93. На рис. 65 предсталено распределение для пяти лидирующих уязвимостей.

Рис. 65. Пять лидирующих уязвимостей в октябре 2024 года

Columbus, штат Огайо стал мишенью массированной сетевой атаки (см. "Columbus Ransomware Attack Exposes 500,000+ Residents’ Data: How to Stay Safe", Sunny Yadav, November 6, 2024). В результате атаки со стороны ransomware-группы "Rhysida" 18-го июля были скомпрометированы данные около полумиллиона пользователей, были похищены коды страхования и номера банковских счетов. Ущерб понести и городские службы управления.

Сообщество экспертов (около 2000) сферы безопасности считает использование ИИ сопряженным с риском (см. "HackerOne: Nearly Half of Security Professionals Believe AI Is Risky", Megan Crouse, November 8, 2024). Такого мнения придерживаются 45 экспертов. В обзоре HackerOne приведены основные результаты этого опроса.

Финансисты изолировали Средний Восток с целью исключить возможность обхода санкций, наложенных на Россию в связи с событиями на Украине (см. "Financiers isolate Middle East over sanctions-evading paytech", Mark Ballard, 04 Nov 2024). В эти действия включилась ассоциация центральных банков, которая противодействует обходным мерам стран BRICS.

Эксперты Singapore FinTech Festival прогнозируют, что появление квантовых компьютеров поменяет многое в финансовых сервисах (см. "How quantum computing could reshape financial services", Aaron Tan, 12 Nov 2024). Квантовый компьютинг не ускоряет расчеты, а позволяет находить решение проблем, которые были не доступны ранее.

Атаки типа фишинг сохраняют привлекательность для хакеров. (см. "How to Prevent Phishing Attacks", Han Wallace, Netcraft, November 12, 2024). Эти атаки используют некомпетентность, наивность и ни на чем не основанное доверие жертвы. В обзоре Netcraft анализируются методы предотвращения подобных атак.

Более миллиона (1,1 млн) персональных записей сотрудников медицинской службы Британии были скомпрометированы хакерами через Microsoft Power Pages (см. "1.1 Million UK NHS Employee Records Exposed From Microsoft Power Pages Misconfiguration". Fiona Jackson, November 14, 2024). Эти данные получены от AppOmni. Анализируются причины нарушения безопасности.

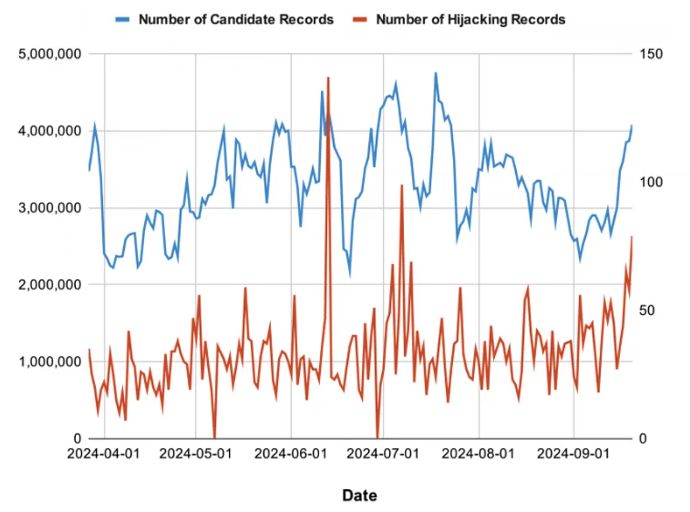

Из доклада Palo Alto Networks’s Unit 42 виден рост числа атак с использованием фальсификации DNS (см. "Increasing Awareness of DNS Hijacking: A Growing Cyber Threat", Cedric Pernetm, November 6, 2024). На рис. 66 представлена динамика атак с фальсификацией DNS в 2024 году.

Рис. 66. Атаки с использованием фальсификации DNS

Популярность ИИ стремительно увеличиается. Рассматривается возможность интегрирования ИИ с технологией квантового компьютинга.(см. "What Is Quantum AI? Everything to Know About This Far-Out Twist", Barbara Pazur, Nov. 8, 2024). Речь идет о создании квантового ИИ, который может открыть новые невиданные возможности особенно в области быстрого распознавания образов.

Компании Microsoft и Atom Computing объявили о создании надежной технологии для квантовых компьютеров (см. "Microsoft and Atom Computing claim breakthrough in reliable quantum computing", Gyana Swain, Nov 19, 2024). По этой технологии был создан компьютер с 24 кубитами. Ожидается, что такие компютеры будут поставляться заказчикам в 2025 году. Система будет базироваться на платформе Azure Quantum Microsoft. Система включает в себя эффективную логику коррекции ошибок.

Прошло уже более года с момента позорной атаки "MOVEit Transfer", жертвами которой стали многие сотни организаций (см. "More data stolen in 2023 MOVEit attacks comes to light", Alex Scroxton, 12 Nov 2024). Анонимный хакер опубликовал украденные данные в dark web. Спустя 18 месяцев банда вымогателей предприняла новые атаки. Хакеры используют узвимость нулевого дня SQL injection (CVE-2023-34362). Эта уязвимость была устранена но неповсеместно в конце мая 2023 года. Среди жертв оказались BBC, Boots и British Airways. Общее число пострдавших компаний достигло 25. Число украденных записейпревысило 2,8 миллиона.

Комиссия конгресса США предлагает сформировать проект для решения проблемы ИИ, подобный Манхэттоновскому проекту (см. "US commission proposes ‘Manhattan Project-like’ initiative for AI". Gyana Swain, Nov 20, 2024). В рамках проекта будут создаваться также мощные информауионные и облачные центры. Одновременно двухпартийная комиссия по америано-китайским отношениям (USCC) подготовила 793-страничный доклад. Работа комиссий была инициирована быстрыми темпами развития Китаем современных технологий в различных областях, включая ИИ. Целью проектов является создание фонда развития AGI (Artificial General Intelligence).

Компания HPE разработала суперкомпьютер El Capitan, который входит в список Top 500 текущего года под номером 46 (см. "HPE’s El Capitan Named World’s Fastest Supercomputer", Megan Crouse, November 20, 2024). Компьютер имеет производительность 1.742 EFlop/s, он предназначен для задач моделирования ядерных испытаний, реакторов и задач ИИ. El Capitan создан на основе процессоров AMD EPYC. Его конкурентами являются Frontier, Aurora, Eagle и HPC6.

Обсуждается судьба зкконопроектов "CHIPS and Science Act" при новом Президенте США. (см. "Will the CHIPS Act survive a Trump presidency?", Lucas Mearian, Nov 12, 2024). Целью этих инициатив было возвращение производства полупроводникоых приборов на территорию США. Д.Трамп считает необходимым поменять прежде всего налоговое законодательство. Сообщается о строительстве полупроводниеовых предприятий тайваньской компанией TSMC в Аризоне, рассчитанных на технологии производства изделий с разрешением для чипов 5 и 3нм..

Одним из приложений квантового компьютинга является технология QKD (Quantum key distribution), которая позволяет повысить безопасность цифровых коммуникций (см."Quantum Computing Use Cases", TechRepublic, Franklin Okeke и ссылки 16-20 из статьи "Квантовые компьютеры"). Направление особо акуальное накануне появления мощных квантовых компьютеров.

Быстрое развитие в областях IoT, ИИ и больших данных расширяет возможности соврменныъх систем и в то же время создало новые уязвимости (см. "Why zero trust is the futureof WAN", Zscaler, sdxcentral). Периметр локальной пользоватеьской сети находится в услових постоянных угроз и атак. Атаки типа ransomware случаются каждые 2 секунды и наносят ежегодний ущерб в размере 265 миллиардов долларов США. Следует иметь в виду, что современные сети содержат в себе 55,7 миллиардов устройств, а число атак IoT выросло в 2022 году на 400%.